Cisco Meraki MRの802.1X 無線認証にクラウドRADIUS(SecureW2)を利用する

ペンティオオリジナル記事

【無線LAN】Meraki、Mist、Aruba内蔵のMACアドレス認証を徹底比較!

SecureW2 クラウドRADIUSにより実現する効率的、柔軟なMACアドレス認証

はじめに

近年、多くのOSでMACアドレスランダム化が標準化されつつありMACアドレス認証は古典的な仕組みとみなされるようになってきました。一方で、古いPCや複合機、IoTセンサなどについては今なおMACアドレス認証を適用するケースも多く存在します。特に、アクセスポイント(AP)内蔵の認証機能を利用したMACアドレス認証を一部デバイスに対して適用している企業も少なくありません。その場合、簡易に設定・導入できるというメリットもありますが、クライアントデバイスやAPの増加に伴い、MACアドレス管理が煩雑になるという課題も存在します。

そこで本記事では①Cisco Meraki MRシリーズ、②Juniper Mist AP、③HPE Aruba Networking Instant AP内蔵の認証機能を利用したMACアドレス認証について比較します。また弊社が提供する④SecureW2 クラウドRADIUSはMACアドレス認証も併せてサポートしているため、本記事ではこれら4つを比較検討します。

検証環境

- Cisco Meraki MRシリーズ:

- Cisco Meraki MR33、MR 30.7.1、Cisco Meraki Dashboardによるクラウド管理

- Juniper Mist AP:

- AP47、0.15.32816、Juniper Mist Cloud によるクラウド管理、Wi-Fi Management and Assuranceサブスクリプション、Marvis for Wirelessサブスクリプション

- HPE Aruba Networking Instant AP:

- Aruba AP-615、8.11.0.0_85179、HPE Aruba Networking Centralによるクラウド管理

- 検証実施時点:

- 2026年3月

画面表示や設定可否は、モデル、ライセンス、ファームウェアバージョン等により異なる場合があります。本記事は上記検証環境に基づく比較です。

4製品のMACアドレス認証機能比較

比較項目 | Meraki MR※1 | Mist AP※2 | Aruba IAP | SecureW2 |

|---|---|---|---|---|

MACアドレス一括登録の可否 | × | × | × | ○ |

MACアドレス登録上限数 | 約3000 | 約5000 | 512 | 無制限 |

MACアドレス管理単位 | Network単位 | Site単位 | Group単位 | - |

グループポリシー割り当て | ○ | × | ○ | ○ |

VLAN設定 | ○ |

△ | ○ | ○ |

※1

サインオン用スプラッシュページを利用することで擬似的にMACアドレス認証を実現できます。

※2 WPA2-PSK Multi

PSKを利用することで擬似的にMACアドレス認証を実現できます。

以下の項目についてそれぞれ製品ごとに説明します。

- MACアドレス一括登録の可否:MACアドレスを一括登録できるか、どのように登録するか

- MACアドレス管理単位:MACアドレスがネットワーク機器上のどの階層で管理されているか

- グループポリシー割り当て:MACアドレス単位のグループポリシー割り当て可能か

- VLAN設定:MACアドレス単位のVLAN設定可能か

Meraki MR

MACアドレス一括登録の可否:×

-

SSID設定画面から、Splashページ > サインオン方法 > Merakiクラウド認証を選択します。またスプラッシュページの詳細設定からサインオンするまで、すべてのアクセスをブロックを選択します。これにより、該当クライアント以外からのアクセスの場合、Splashページへ飛ばされるためSSIDへ接続することができません。

-

グループポリシー設定画面から、スプラッシュ > バイパスを選択します。

- MACアドレスを1つずつ入力し、作成したグループポリシーに登録します。これにより、登録したクライアントはSplashページをバイパスすることができ、SSIDへ接続できるようになります。

MACアドレス管理単位:Network単位

MerakiはOrganization→Network→Deviceというような階層構造で管理されており、MACアドレスはNetwork単位で管理されます。一般に、Networkは物理拠点単位で切り分けるため、拠点ごとにMACアドレスを登録する必要があります。

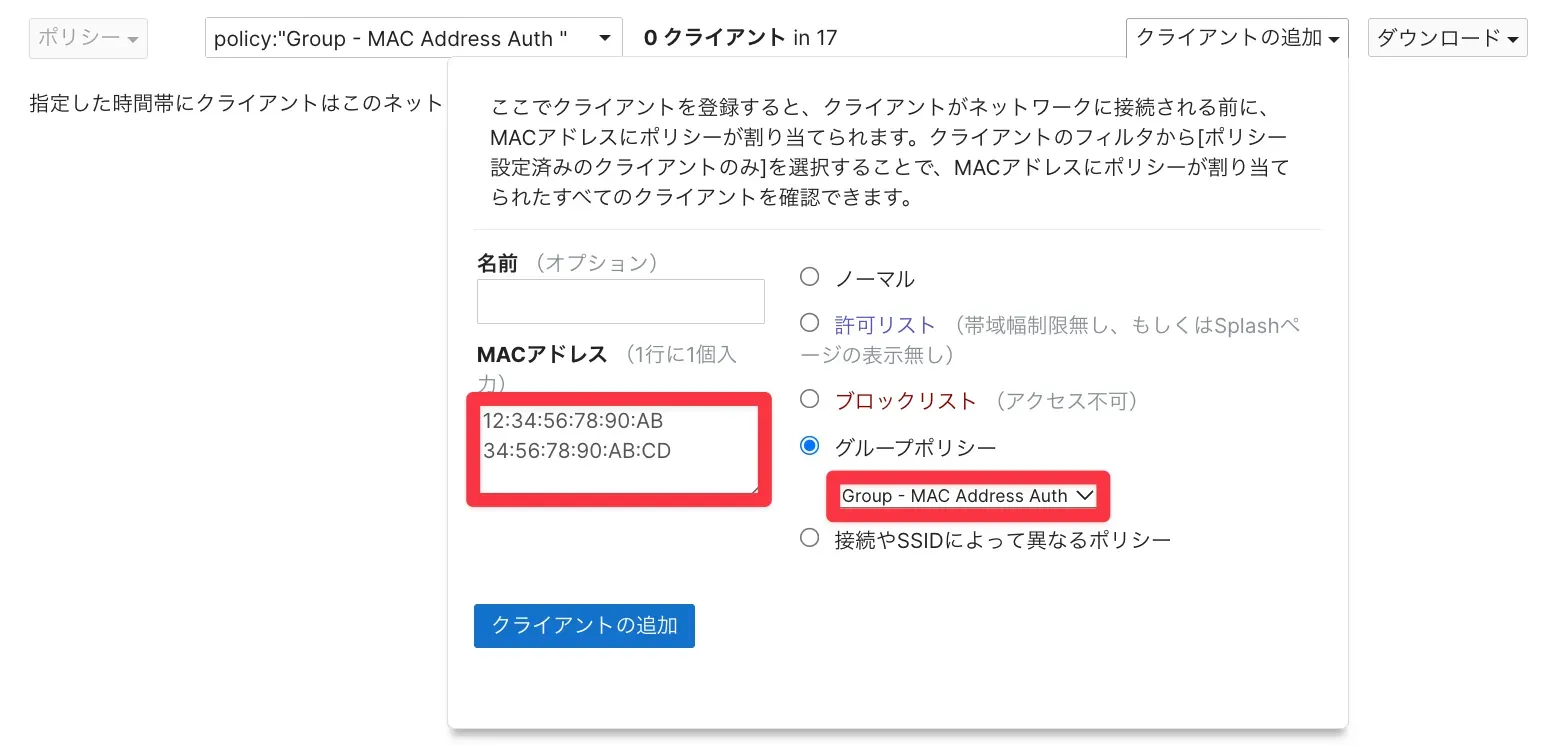

グループポリシー割り当て:○

単一のMACアドレスまたは複数のMACアドレスに対して、グループポリシーを直接紐づけることができます。通常はSSID単位でネットワーク制御(ファイアウォールや帯域制限、VLANなど)を設定しますが、MACアドレス単位でも設定することができます。

VLAN設定:○

該当MACアドレスに対してVLANを設定することができます。

Mist AP

Mist APでは、WPA2-PSK Multi PSK機能を利用することで、1つのSSIDに対して複数のPSK(パスワード)を設定できます。この機能では、PSK・許可対象MACアドレス・VLAN IDをひとまとまりにしたKeyという設定単位を作成します。ここで複数のKeyを作成することで、接続を許可する端末とVLANを複数設定することが可能になるため、擬似的にMACアドレス認証とVLAN割り当てを実現できます。

MACアドレス一括登録の可否:×

-

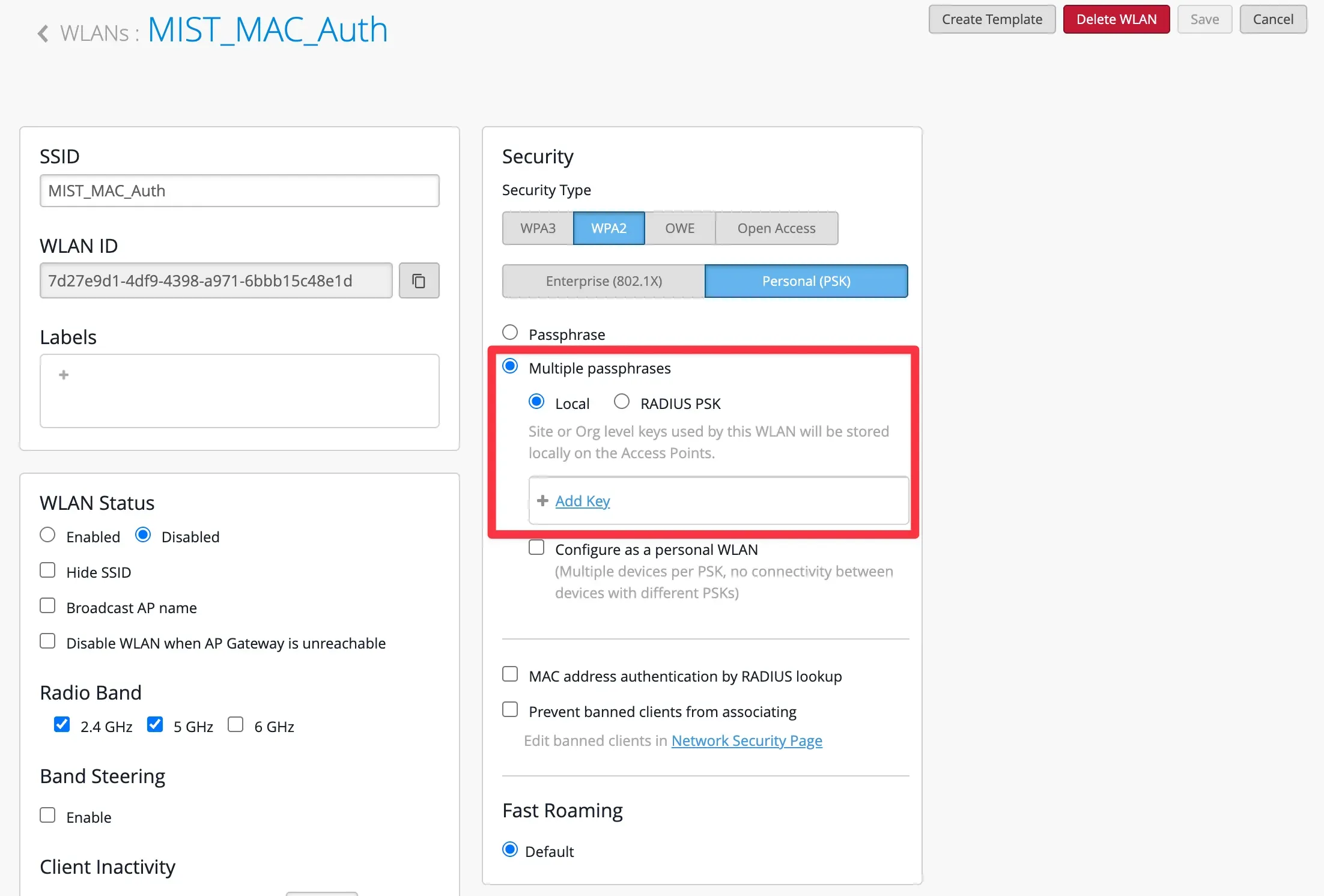

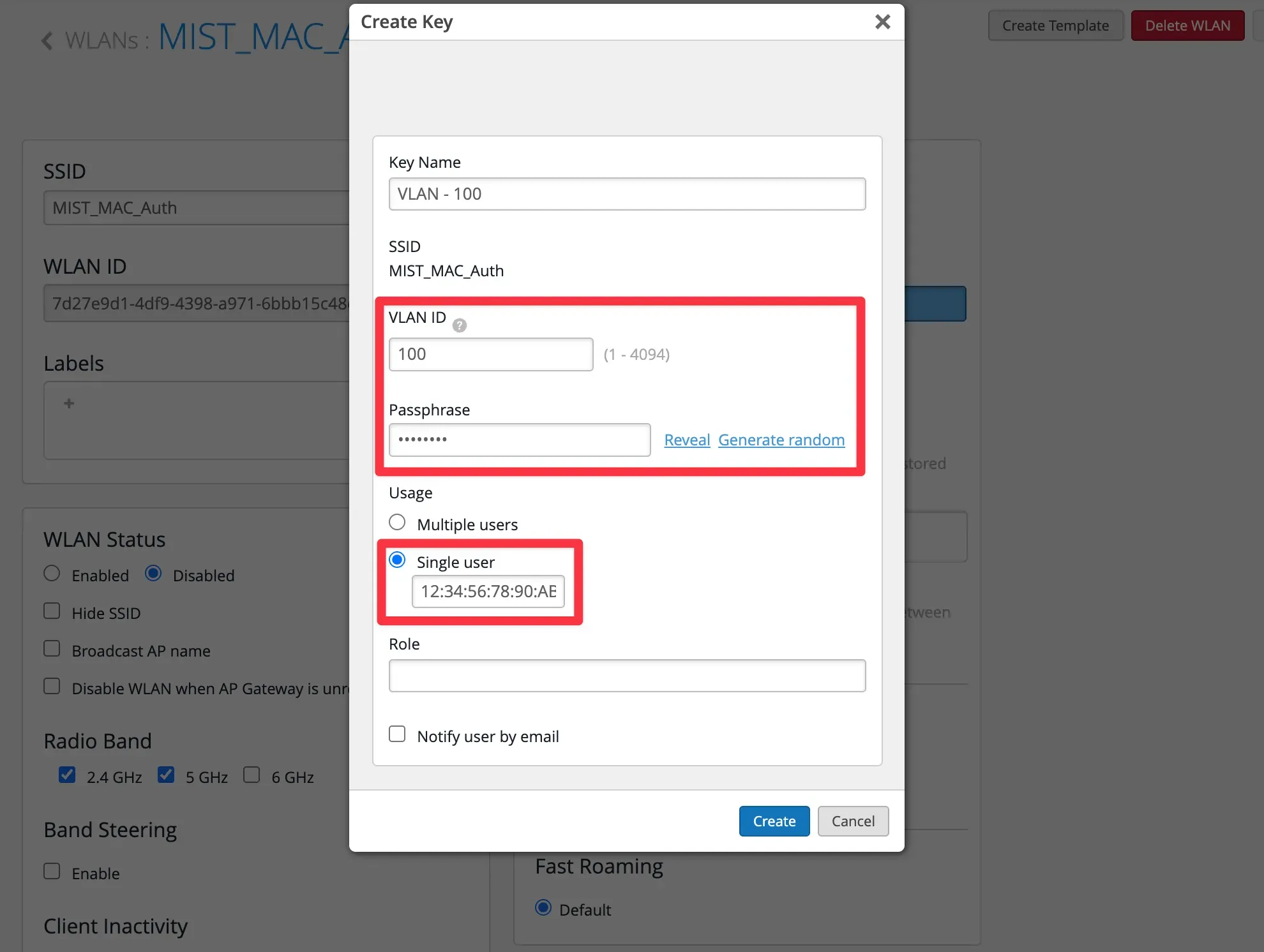

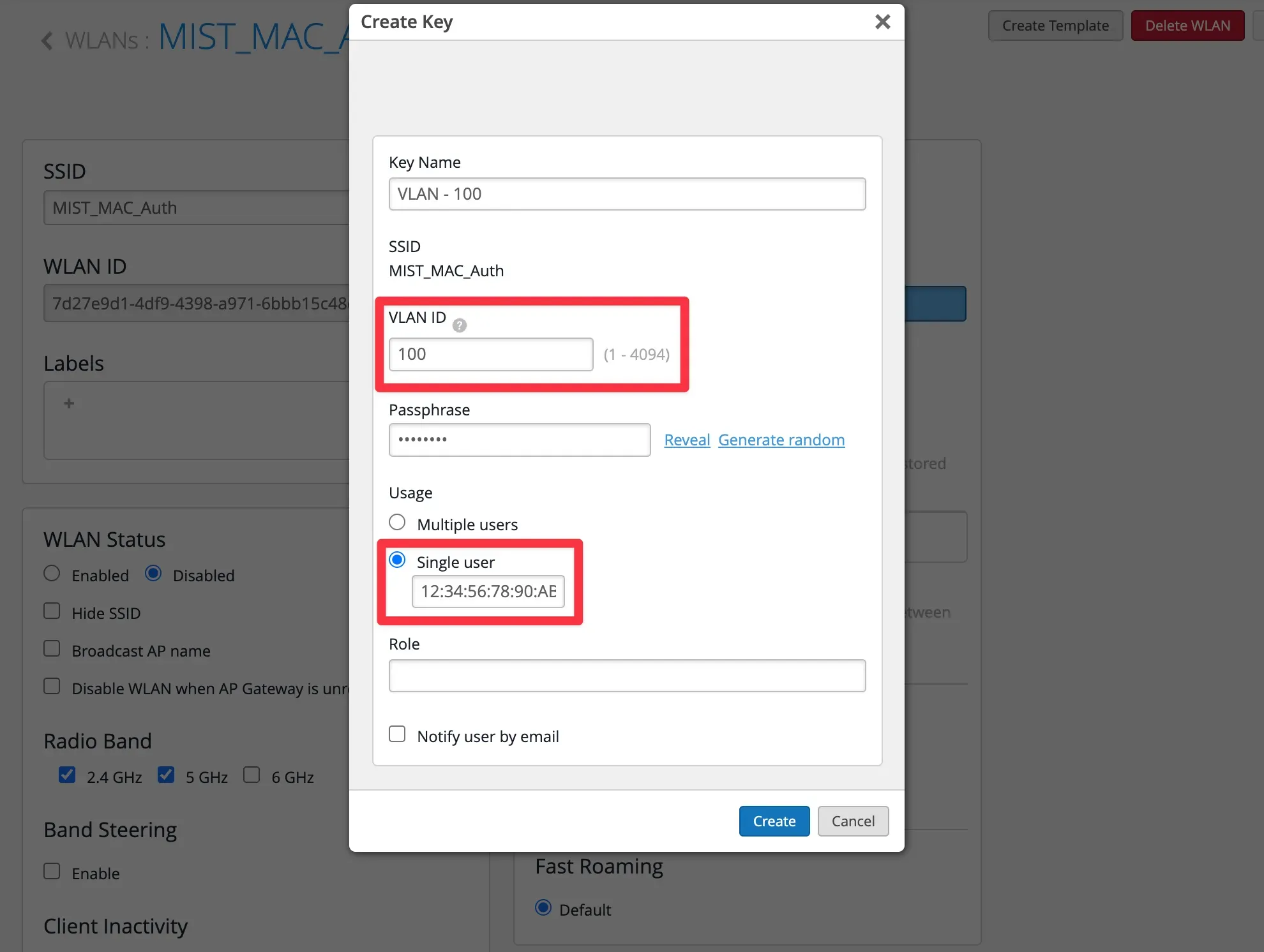

SSID設定画面から、Security > WPA2-PSK > Multiple passphrases > Local > Add Keyを選択します。

-

任意のVLAN ID、Passphraseを入力し、single userにMACアドレスを入力します。

MACアドレス管理単位:Site単位

MistはOrganization→Site→Deviceというような階層構造で管理されており、MACアドレスはSite単位で管理されます。一般に、Siteは物理拠点単位で切り分けるため、拠点ごとにMACアドレスを登録する必要があります。

グループポリシー割り当て:×

Merakiであれば該当MACアドレスに対してグループポリシー(ファイアウォールや帯域制限、VLANなどの設定)を直接紐づけることができますが、MistではMACアドレス単位で設定することはできません。(SSID/WLANに対してVLAN、帯域制限などを設定することはできます。)

VLAN設定:△

Merakiでは単一または複数のMACアドレスに対してVLANを設定できますが、Mistでは単一のMACアドレスに対してのみVLANを設定できます。

Aruba IAP

MACアドレス一括登録の可否:×

-

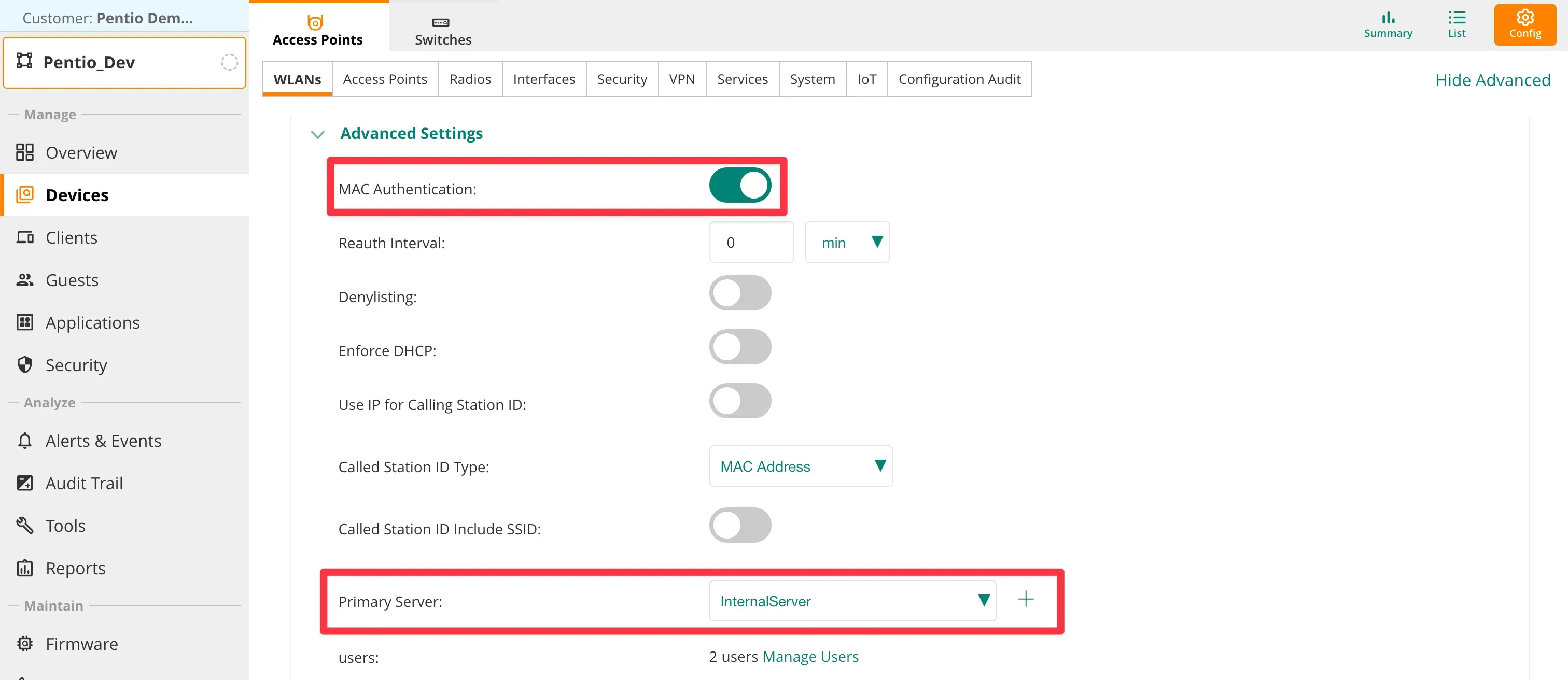

SSID設定画面から、Security > Advanced Settings > MAC Authenticationのトグルをオンにします。またPrimary ServerからInternal Serverを選択します。

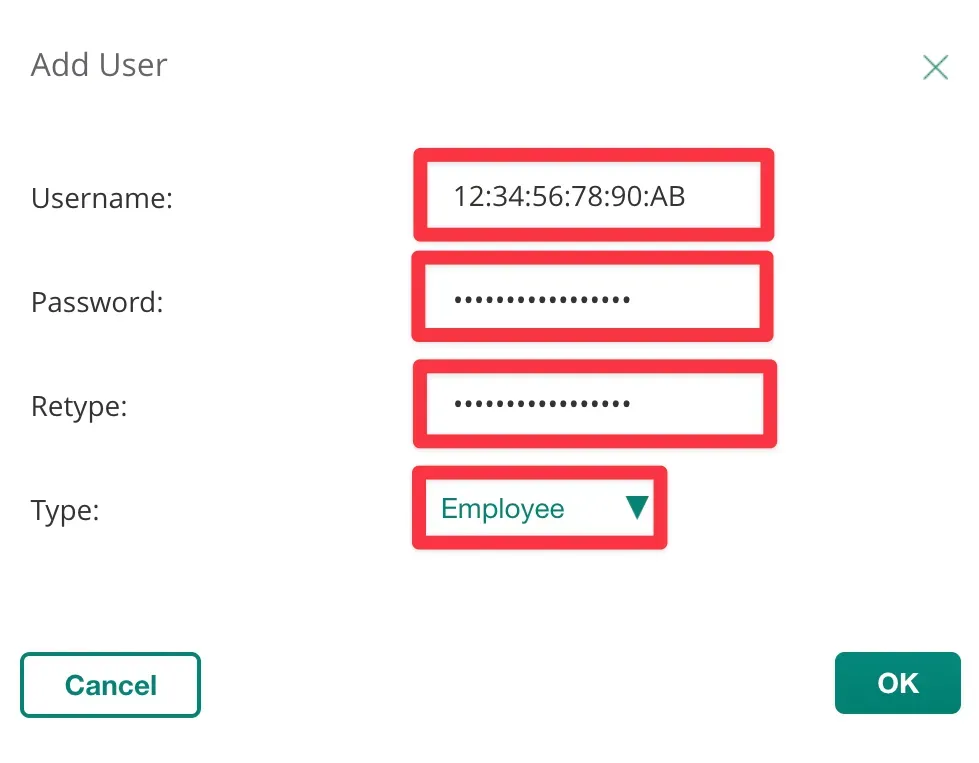

- Internal Server横の+ボタンをクリックし、Username、PasswordにMACアドレスを入力します。またTypeからEmployeeを選択します。

MACアドレス管理単位:Group単位

Aruba IAPはGlobal→Group→Site→Deviceというような階層構造で管理されており、MACアドレスはGroup単位で管理されます。通常、用途ごとにGroupを設定(例:社員、IoT用Group)するため、比較的柔軟にMACアドレスを管理することができます。

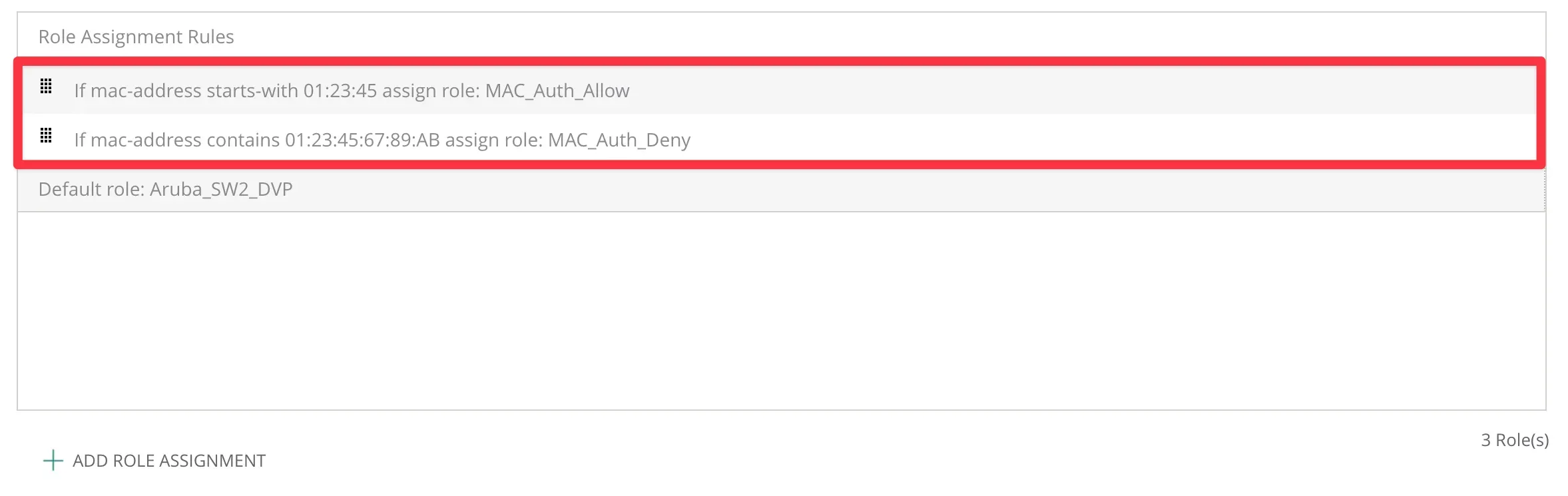

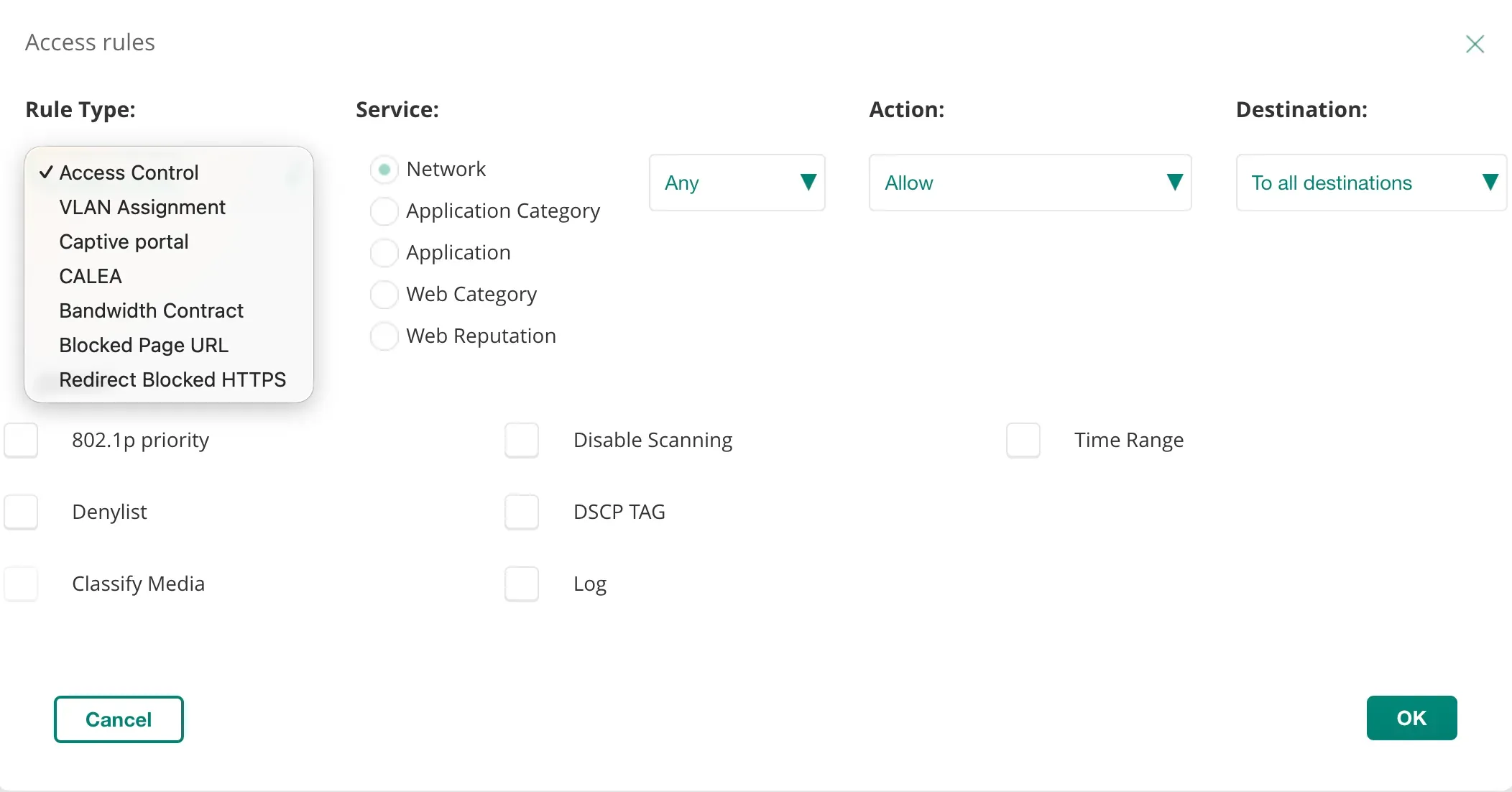

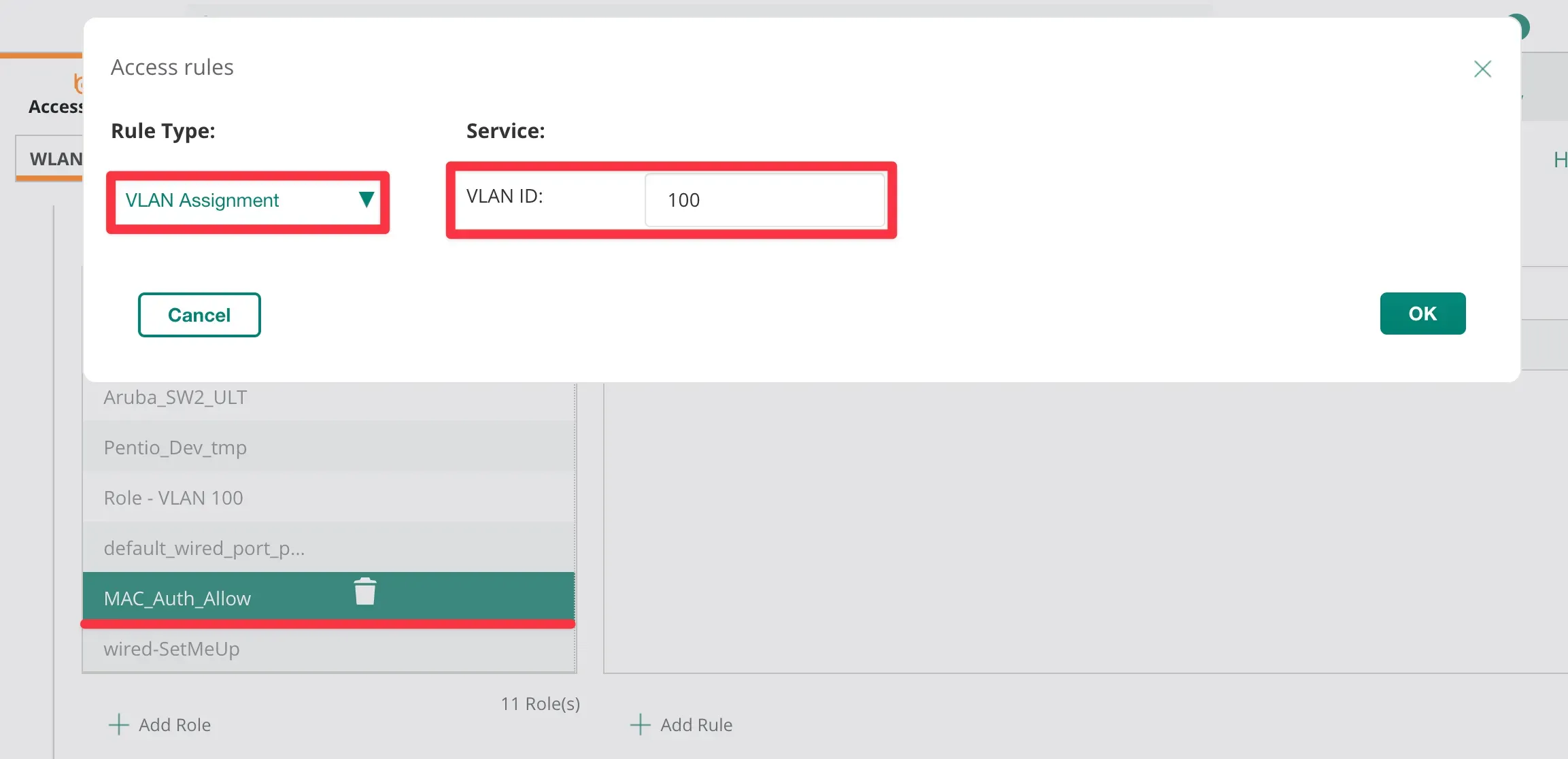

グループポリシー割り当て:○

単一または複数のMACアドレスを条件としてRoleを割り当てることができます。Roleではアクセス制御、VLAN割り当て、帯域制御などのポリシーを設定できます。

VLAN設定:○

単一のMACアドレスまたは複数のMACアドレスを条件としてRoleを割り当てることができるため、MACアドレス単位でVLANを設定することができます。

SecureW2 クラウドRADIUSを利用したMACアドレス認証

続いて、弊社が提供するSecureW2 クラウドRADIUSを利用したMACアドレス認証についても、同様の項目で比較します。

クラウドRADIUS

クラウドRADIUS(Cloud

Radius)とは、クラウド型で提供されているRADIUSサービスのことを指します。SecureW2の提供するクラウドRADIUSは、無線LAN機器認証で利用するEAP-TLS証明書や、VPN機器認証で利用するSSL証明書に、相互の認証判定を提供します。詳しくは

クラウドRADIUS紹介ページ

をご覧ください。

ペンティオでは、Cisco Meraki、Juniper Mist、Aruba、

Extreme Networks、Ubiquiti UniFi、ACERA、

YAMAHA、FortiAP Wi-Fi、 Panasonic AIRRECT、

BUFFALO AirStation Pro

などの各種無線APとSecureW2の連携を検証しております。

SecureW2検証・設定手順一覧

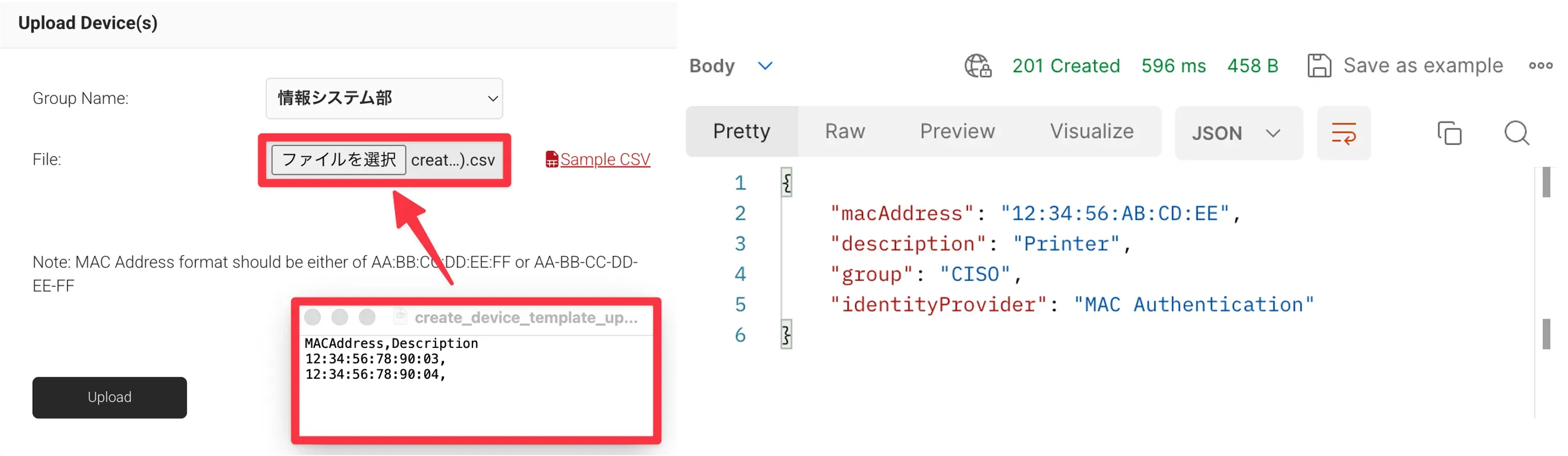

MACアドレス一括登録の可否:○(CSV、API利用可)

-

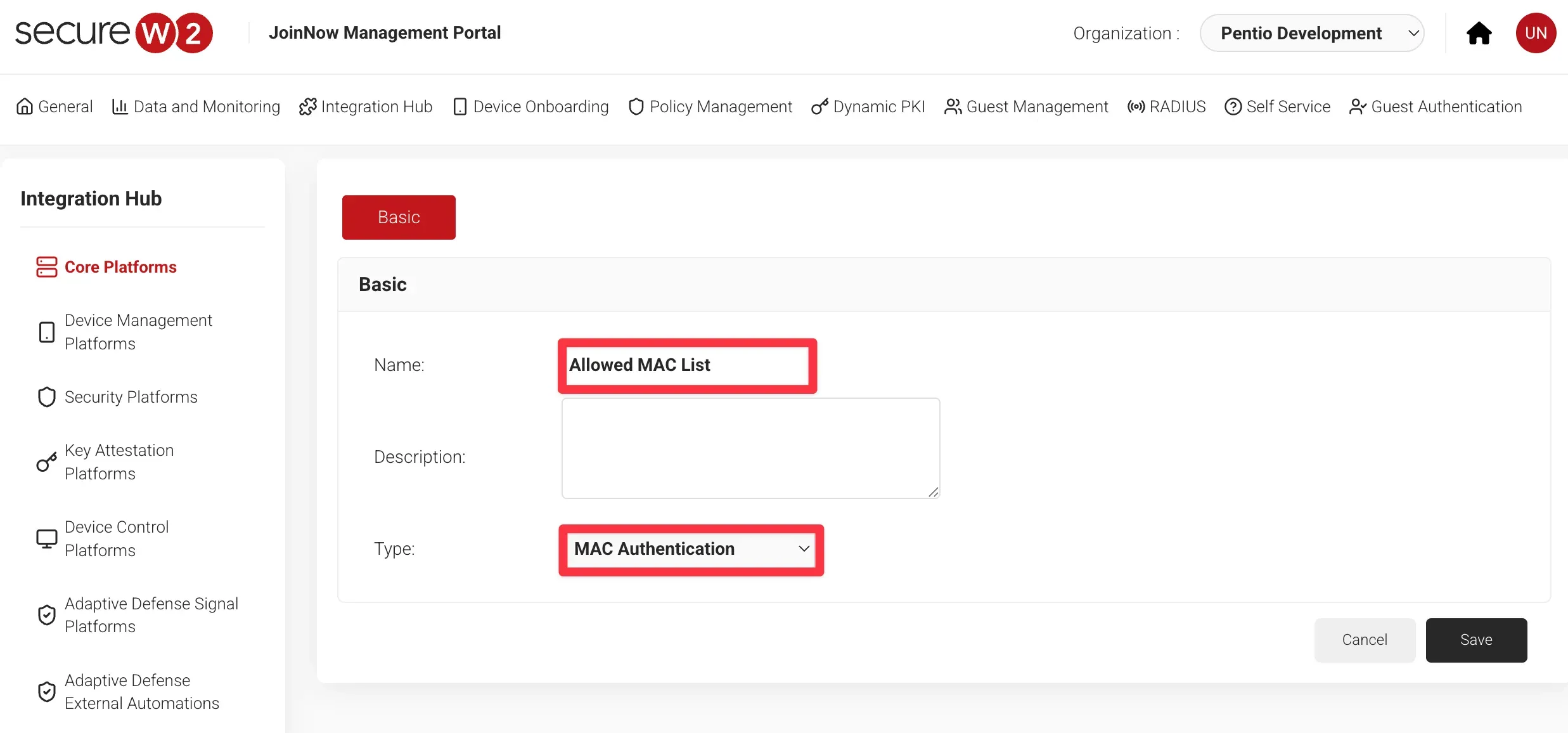

SecureW2管理ポータル画面 > Integration Hub > Core Platformsを作成します。

-

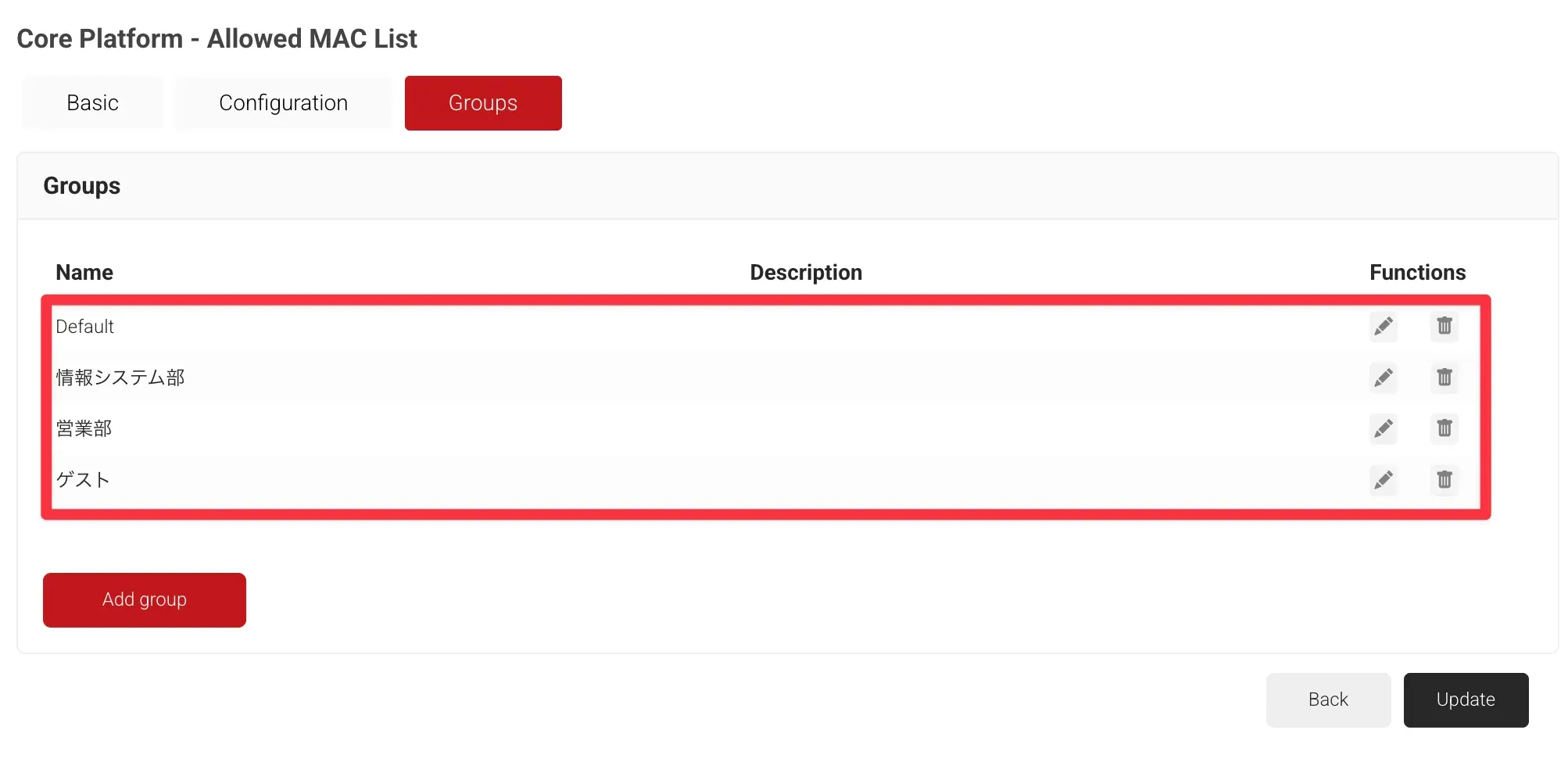

GroupタブからAdd Groupをクリックし、目的・用途に応じてグループを作成します。今回は以下のように作成しました。

-

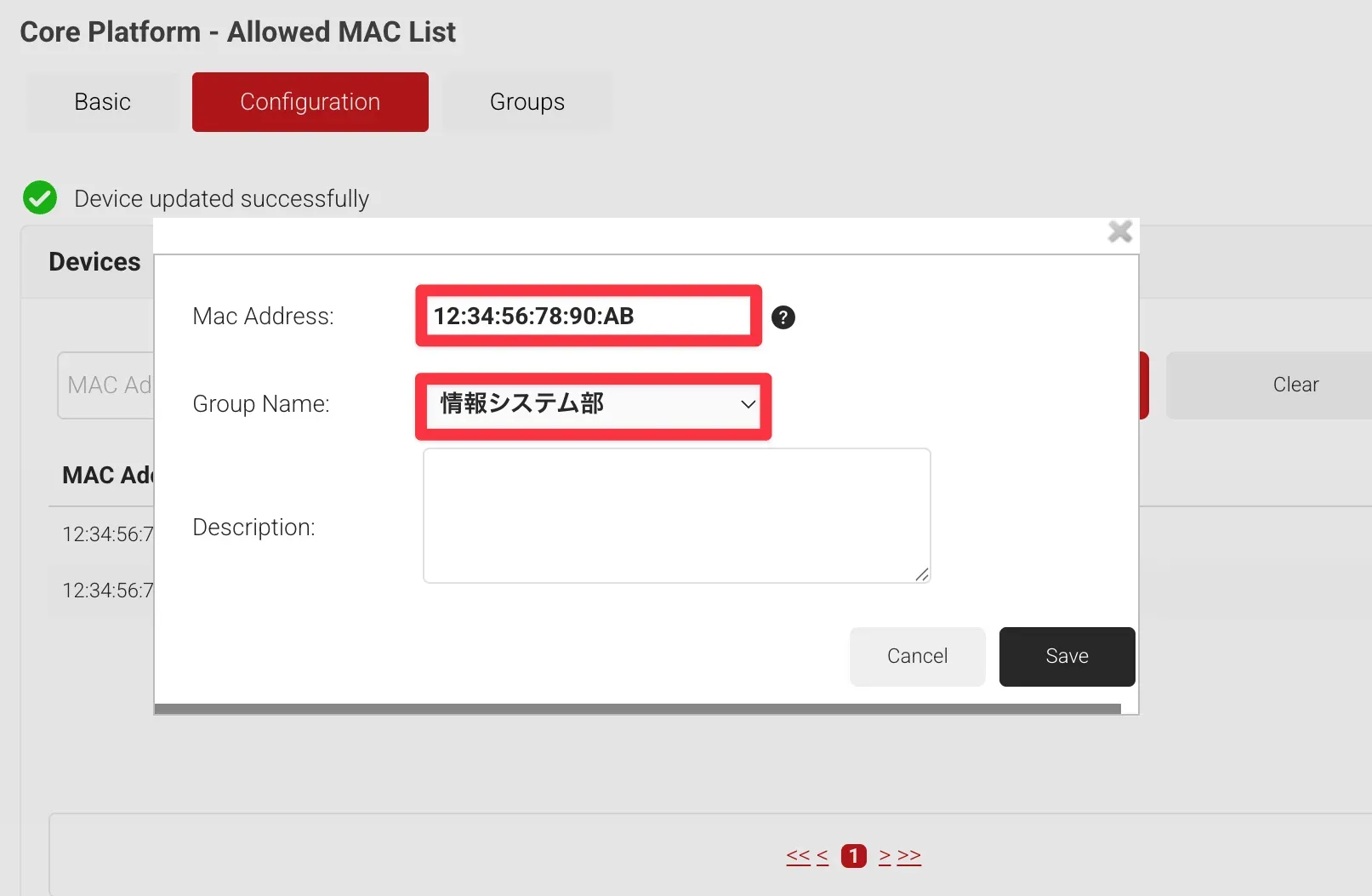

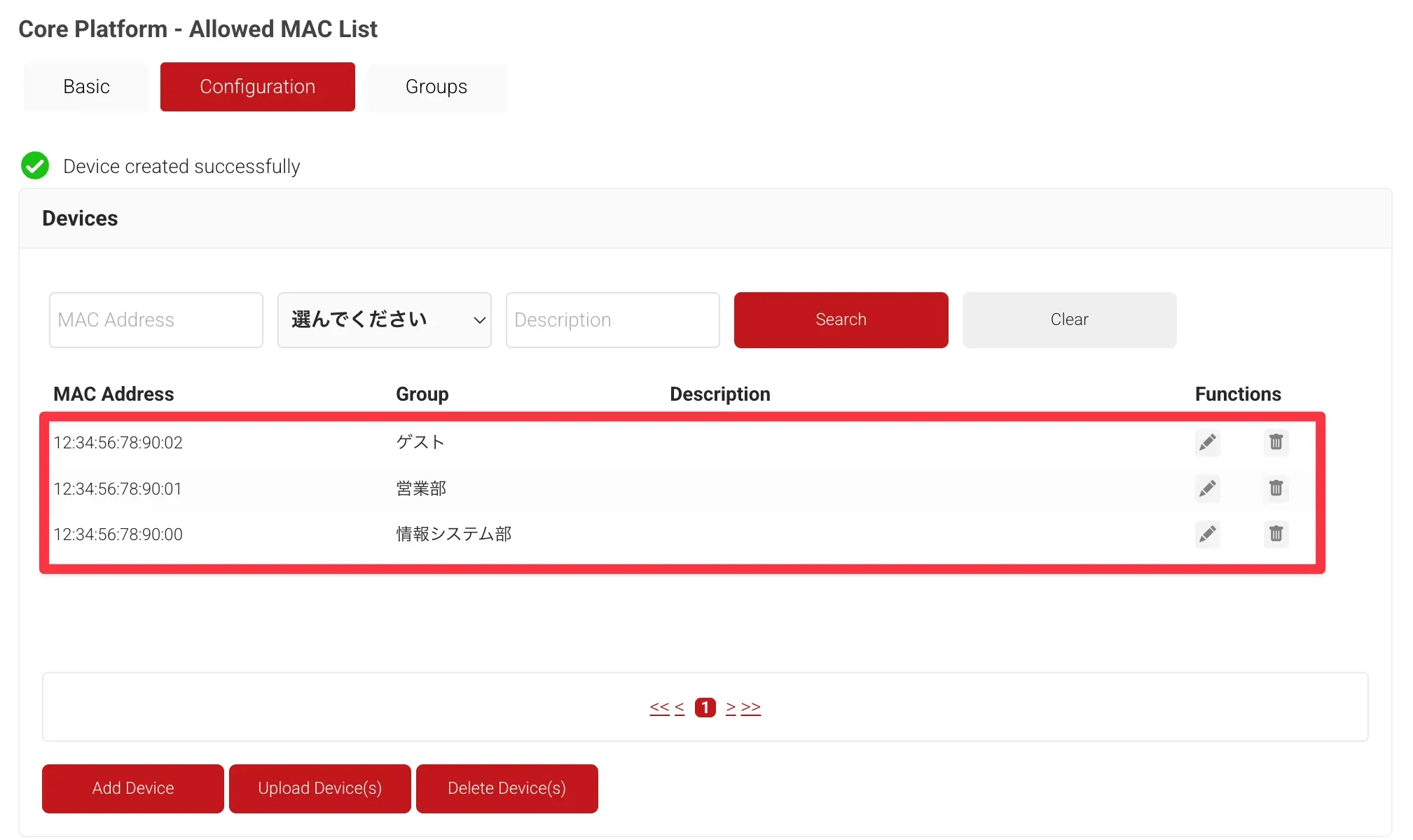

ConfigurationタブからAdd Deviceをクリックし、MACアドレスと対応するグループを入力します。これにより単一のMACアドレスまたは複数のMACアドレスに対して直接グループ名を登録することができます。

-

以下のようにMACアドレスと対応するグループを登録しました。

また上記以外にも、CSVファイルをアップロードする方法やAPIのPOSTを利用する方法もあります。

MACアドレス管理単位:-

SecureW2はAP・スイッチの境目なくMACアドレスを管理することができます。通常、AP内蔵の認証機能を利用する場合、利用しているネットワーク機器の管理基盤上でしかMACアドレスを管理することができません。そのため無線・有線LANの両方でMACアドレス認証を設定している場合、AP・スイッチ管理基盤のDBにそれぞれ登録する必要があり、大量のデバイスを管理するのは困難です。しかしながらSecureW2ではこれらの管理を一元化できます。

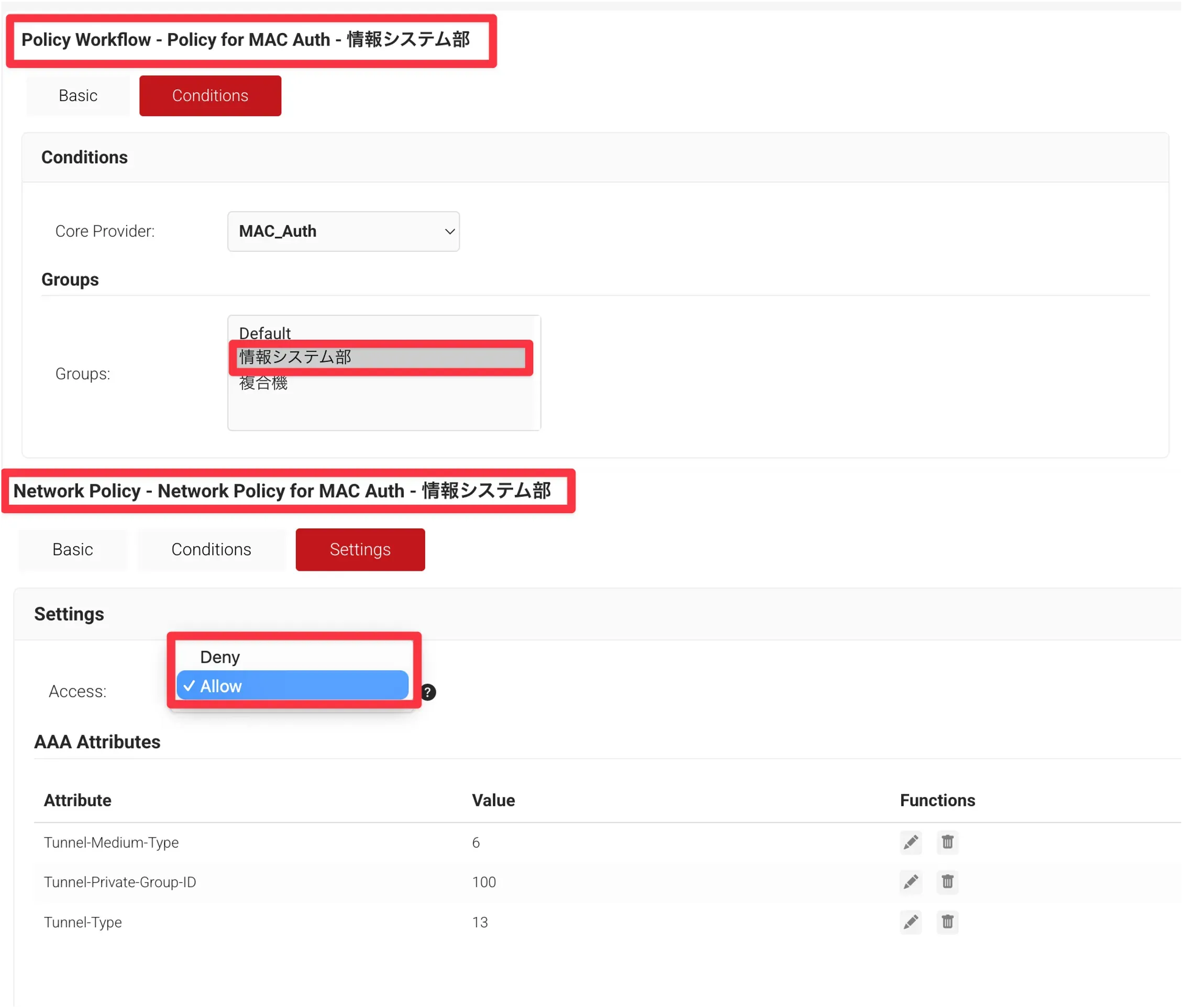

グループポリシー割り当て:○

以下のように、グループに対してポリシーを割り当てることができます。MACアドレスに対して直接グループ名を登録しているため、これを利用したネットワーク制御を設定できます。

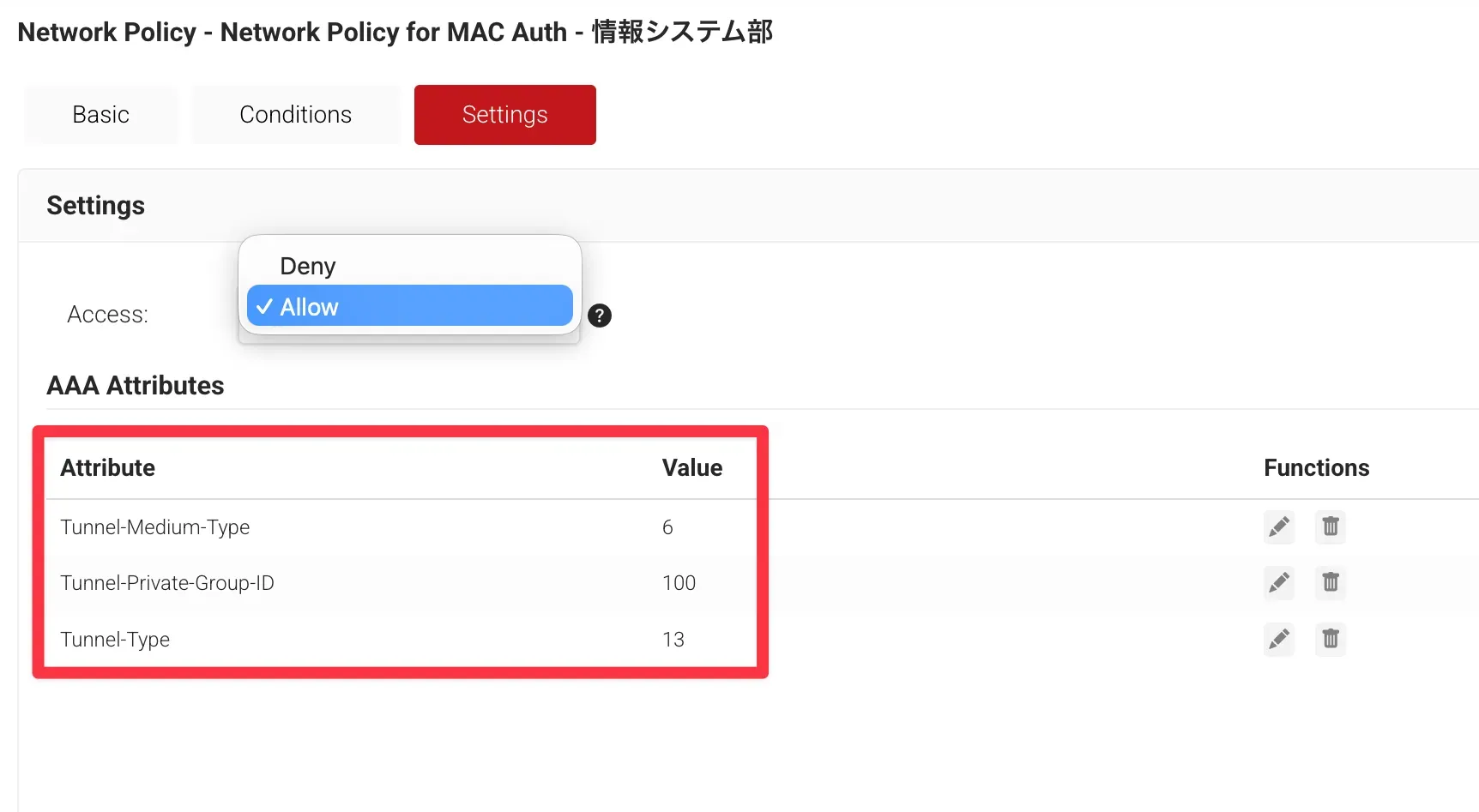

VLAN設定:○

以下のようにグループポリシーに対してRADIUS属性(VLAN IDなど)を割り当てることができます。

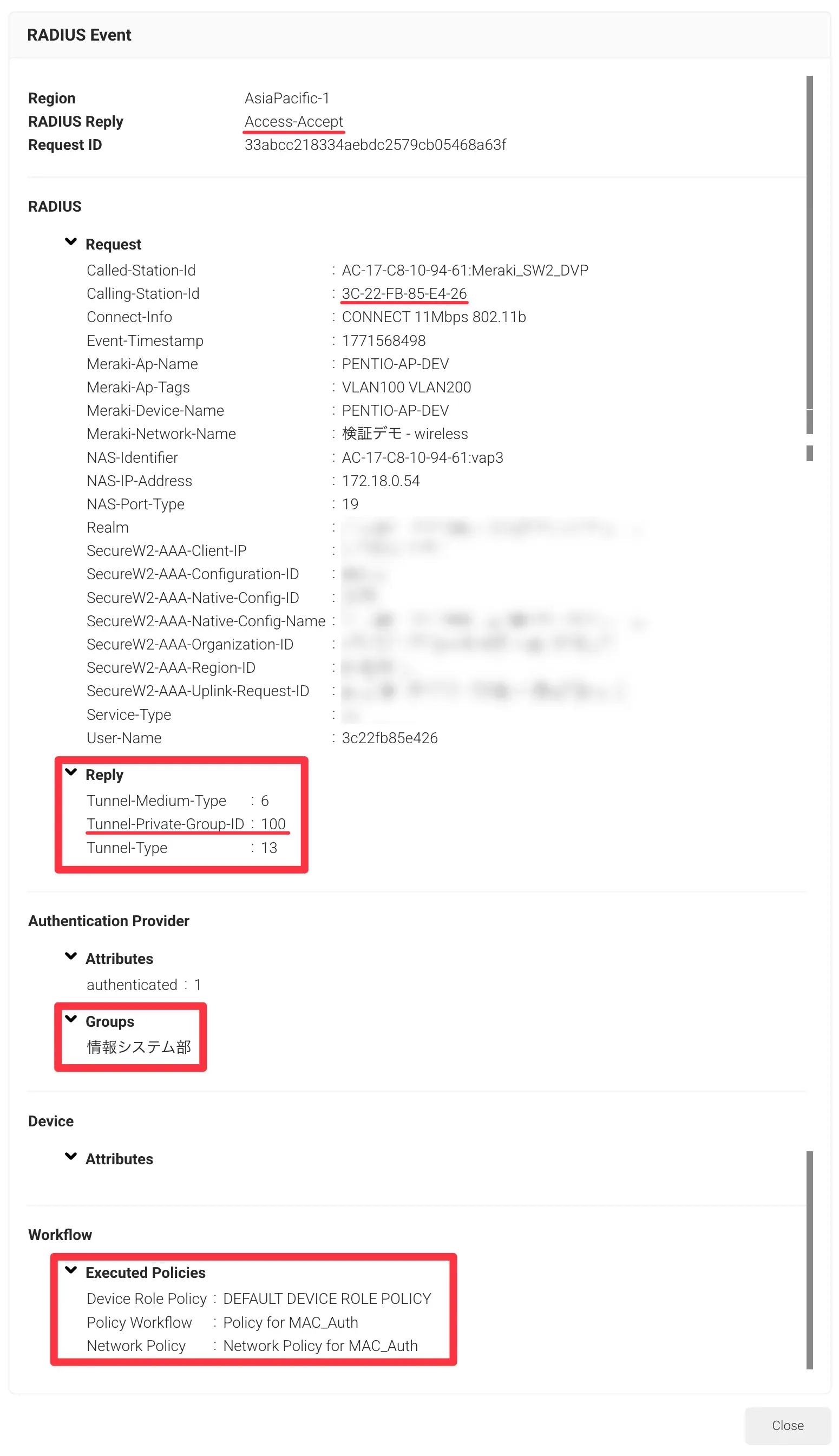

取得可能なイベント情報

MACアドレス認証時、以下のようにクライアントMACアドレスやネットワーク名・機器名・SSID名、所属グループ、VLAN情報などがイベントとして取得できます。またSecureW2 RADIUSサーバーを利用した802.1X認証も運用している場合、認証にかかるイベントを一元化することができます。

おわりに

本記事ではCisco Meraki MRシリーズ、Juniper Mist AP、HPE Aruba Networking Instant AP内蔵の認証機能を利用したMACアドレス認証について比較しました。

Merakiは、単一・複数のMACアドレスを指定してグループポリシー・VLANを適用でき、MACアドレス単位でネットワーク制御(ファイアウォールや帯域制限、VLAN等)を設定できます。一方、Mistは仕様上、単一のMACアドレスに対してPSKをそれぞれ設定する必要があることから、端末数・拠点・APが増えると運用負荷が高くなりやすいといえます。最後に、Arubaは単一・複数のMACアドレスを条件としてRoleを割り当てることができ、割り当てられたRoleに応じてアクセス制御やVLAN等を適用することができます。

ここでSecureW2は上記AP内蔵の認証機能と比較して以下のようなメリットがあります。

- MACアドレス登録・管理の効率化:

- 手作業による個別登録の負担を減らせるため、端末数が多い環境や変更作業が頻繁に発生する場合に適しています

- グループ単位での柔軟なポリシー・VLAN割り当て:

- 端末の種類や用途、利用・設置場所ごとにアクセス制御を行えるため、拠点や部門をまたいだ運用に対応しやすいです

- 802.1X認証も併せて運用する場合:

- 認証方式が混在する環境でも、ポリシー・イベントログを一元化できることから、管理・運用・トラブルシュートを効率化できます

以上より、小規模かつ限定的な用途でMACアドレス認証を運用する場合は、AP内蔵の認証機能でも対応できるケースがあります。一方で、端末数・拠点数の増加に伴う管理負荷や、用途別の柔軟な制御、802.1X認証との併用まで考慮する場合は、外部RADIUSサーバーの利用をお勧めします。特にSecureW2は、こうした要件に対応しながら、MACアドレス認証と802.1X認証の管理・運用をクラウド上で一元化できます。ぜひSecureW2導入を有力な選択肢として検討してみてはいかがでしょうか。