Cisco Meraki MRの802.1X 無線認証にクラウドRADIUS(SecureW2)を利用する

ペンティオオリジナル記事

【有線LAN】Meraki、Mist、Aruba内蔵のMACアドレス認証を徹底比較!

SecureW2 クラウドRADIUSにより実現する効率的、柔軟なMACアドレス認証

はじめに

近年、多くのOSでMACアドレスランダム化が標準化されつつありMACアドレス認証は古典的な仕組みとみなされるようになってきました。一方で、古いPCや複合機、IoTセンサなどについては今なおMACアドレス認証を適用するケースも多く存在します。特に、スイッチ内蔵の認証機能を利用したMACアドレス認証を一部デバイスに対して適用している企業も少なくありません。その場合、簡易に設定・導入できるというメリットもありますが、クライアントデバイスやスイッチの増加に伴い、MACアドレス管理が煩雑になるという課題も存在します。

そこで本記事では①Cisco Meraki MS120シリーズ、②Juniper Mist EX4000シリーズ、③HPE Aruba Networking CX6000シリーズ内蔵の認証機能を利用したMACアドレス認証について比較します。また弊社が提供する④SecureW2 クラウドRADIUSはMACアドレス認証も併せてサポートしているため、本記事ではこれら4つを比較検討します。

検証環境

- Cisco Meraki MS120シリーズ:

- MS120-8LP、MS 16.7、Cisco Meraki Dashboardによるクラウド管理

- Juniper Mist EX4000シリーズ:

- Juniper Mist EX4000イーサネットスイッチ、24.4R1-S2.15、Juniper Mist Cloud によるクラウド管理、Wired Assuranceサブスクリプション

- HPE Aruba Networking CX6000シリーズ:

- HPE Aruba Networking CX 6000 Switch、10.11.1011、HPE Aruba Networking Centralによるクラウド管理

- 検証実施時点:2026年3月

画面表示や設定可否は、モデル、ファームウェアバージョン、ライセンス等により異なる場合があります。本記事は上記検証環境に基づく比較です。

4製品のMACアドレス認証機能比較

比較項目 | Meraki MS | Mist Switch※1 | Aruba CX Switch | SecureW2 |

|---|---|---|---|---|

MACアドレス一括登録の可否 | × | × | △ | ○ |

MACアドレス登録上限数 | 1ポートにつき20まで | × | 512 | 無制限 |

MACアドレス管理単位 | ポート単位 | × | Global単位 | - |

グループポリシー割り当て | × | × |

△ | ○ |

VLAN設定 |

△ | × |

△ | ○ |

認証方式 | MACアドレス | × | MACアドレス、802.1X + MACアドレス | 利用スイッチに準拠 |

※1 Mist スイッチ単体ではMACアドレス認証をサポートしていません。

以下の項目についてそれぞれ製品ごとに説明します。

- MACアドレス一括登録の可否:MACアドレスを一括登録できるか、どのように登録するか

- MACアドレス管理単位:MACアドレスがネットワーク機器上のどの階層で管理されているか

- グループポリシー割り当て:MACアドレス単位のグループポリシー割り当て可能か

- VLAN設定:MACアドレス単位のVLAN設定可能か

- 認証方式:どのような認証方式を利用できるか

Meraki MS

MACアドレス一括登録の可否:×

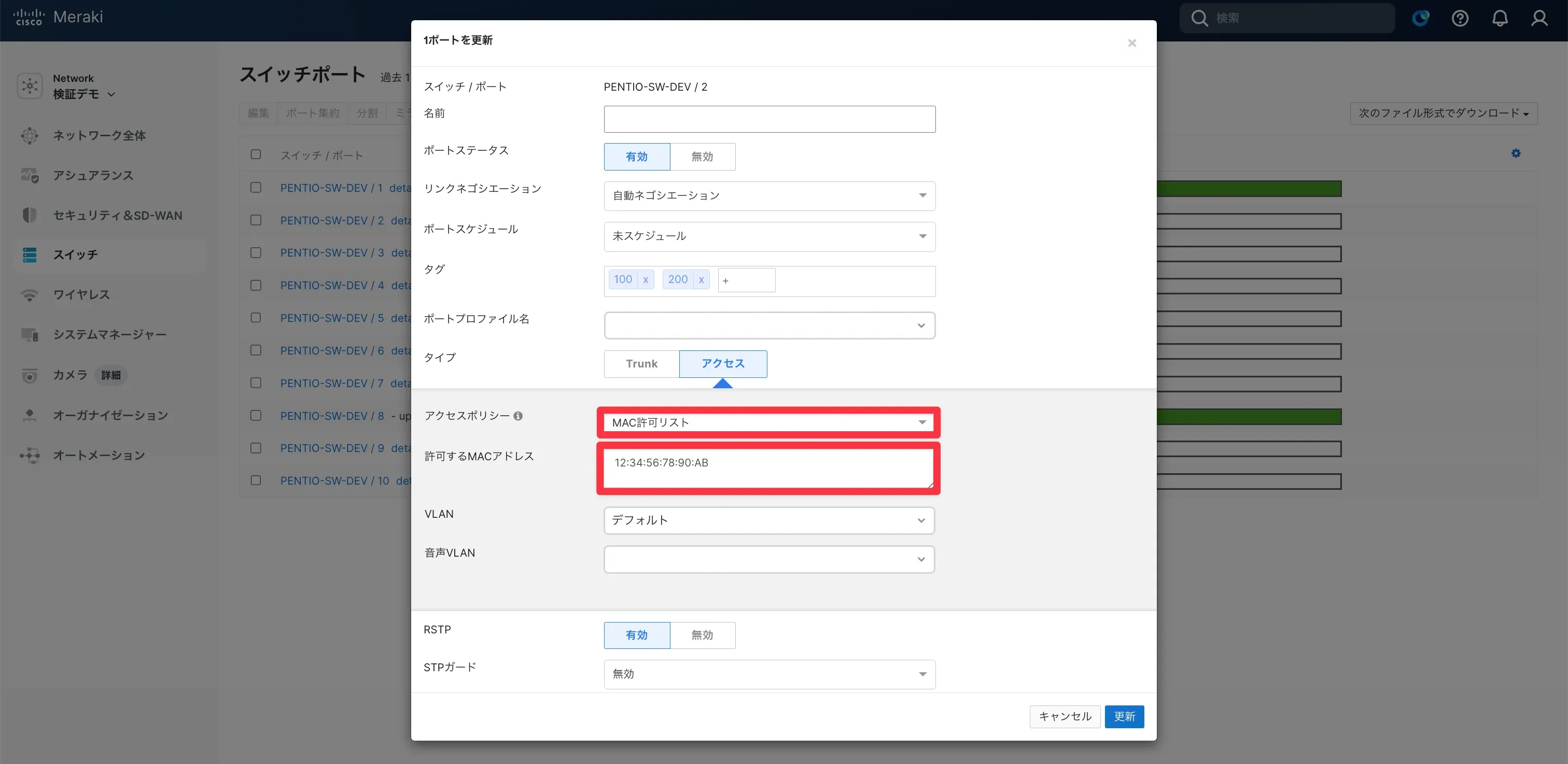

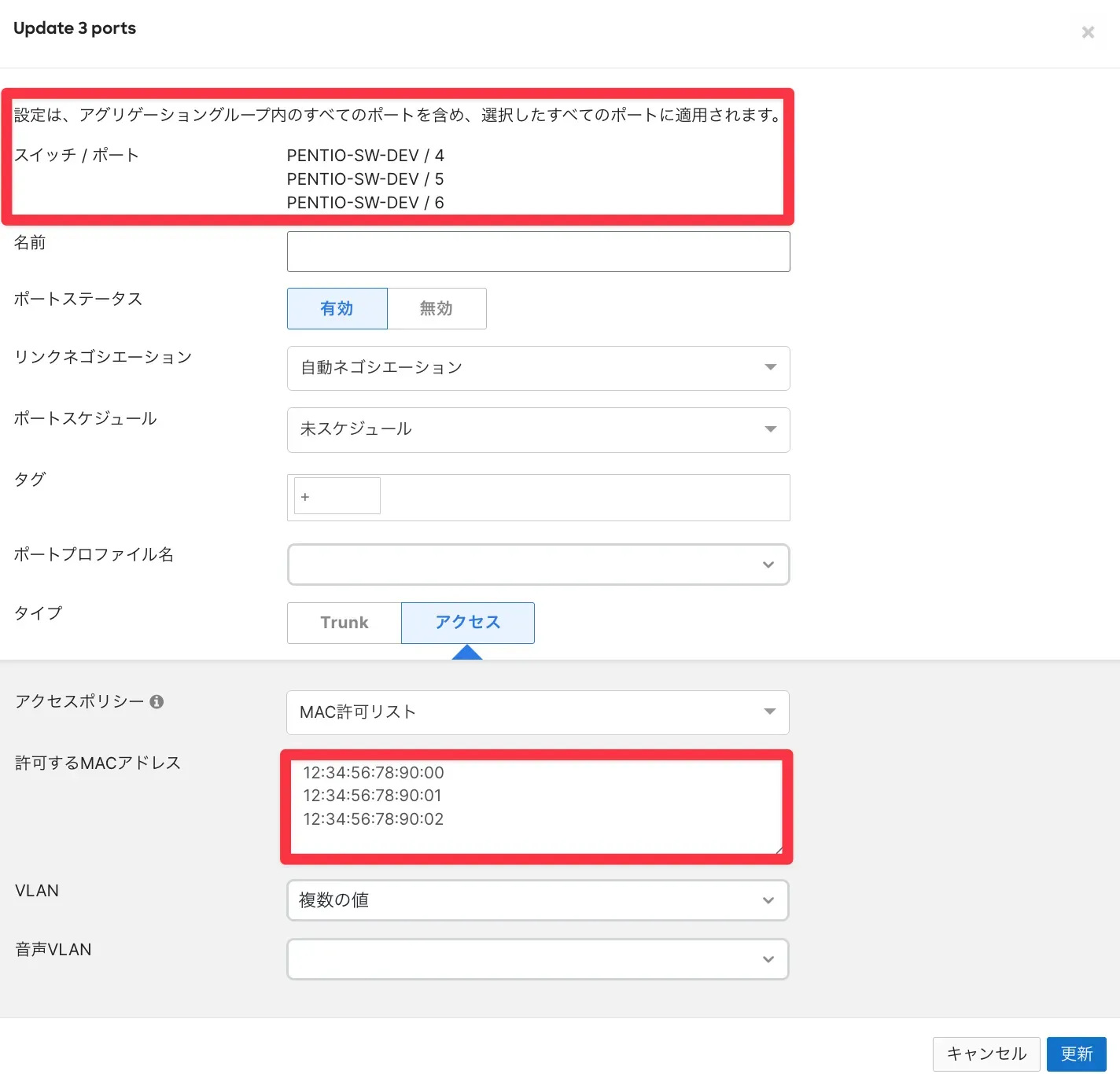

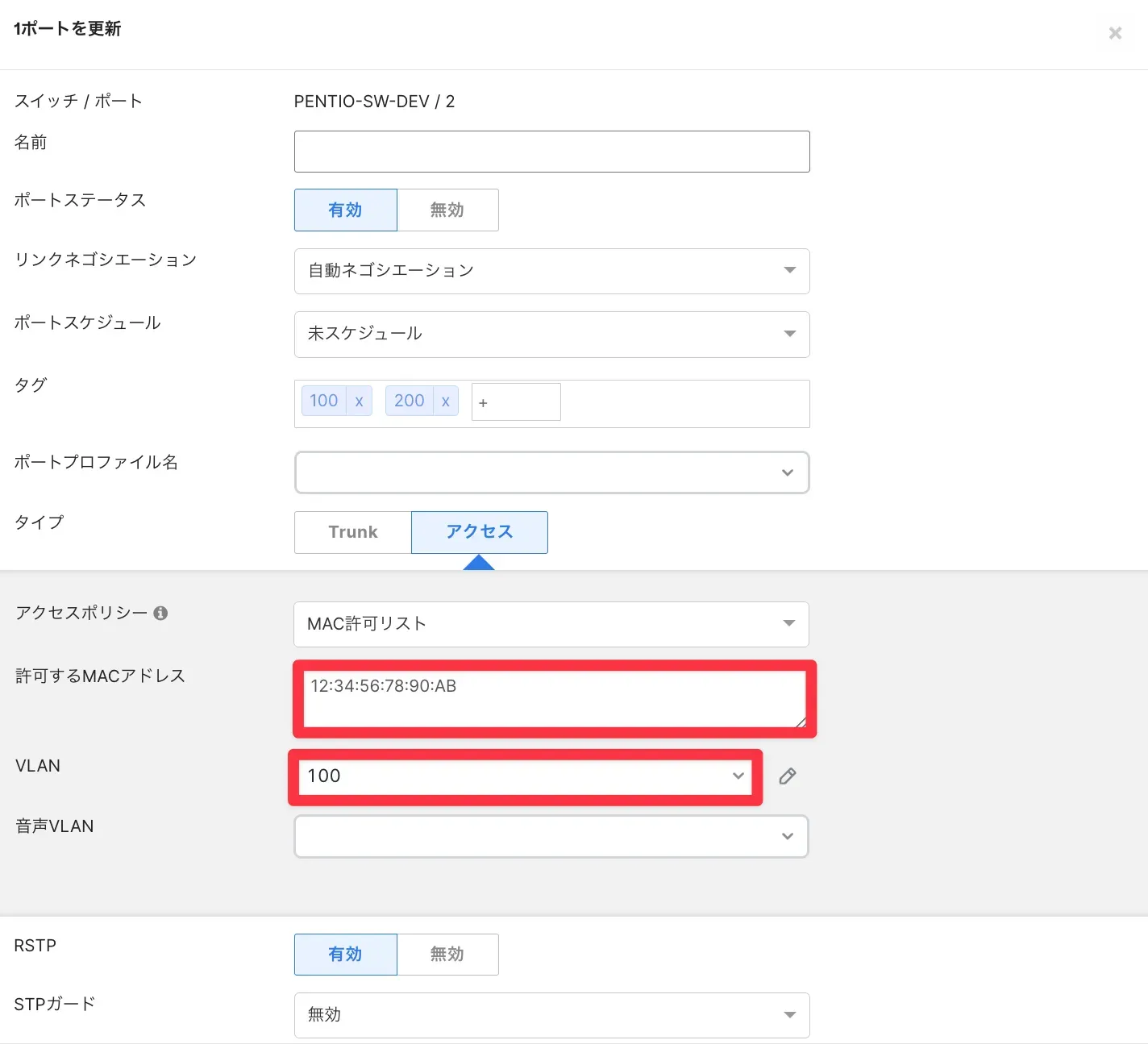

該当スイッチポート > アクセスポリシーからMAC許可リストを選択します。また許可するMACアドレスにMACアドレスを入力します。

また複数ポートに対して、複数のMACアドレスを登録することも可能です。

MACアドレス管理単位:ポート単位

ポート単位でのみMACアドレスを登録することができます。接続するデバイスが固定であるならこれでも問題ないですが、複数デバイスが接続する可能性がある場合には都度登録する必要があります。

グループポリシー割り当て:×

MACアドレス単位でグループポリシーを割り当てることはできません。一方でスイッチポート単位で設定するアクセスポリシーや、ネットワーク・VLAN・サブネット単位で設定するAccess Control List(ACL)などの設定はあります。

VLAN設定:△

ポート単位でのみVLANを設定することができます。

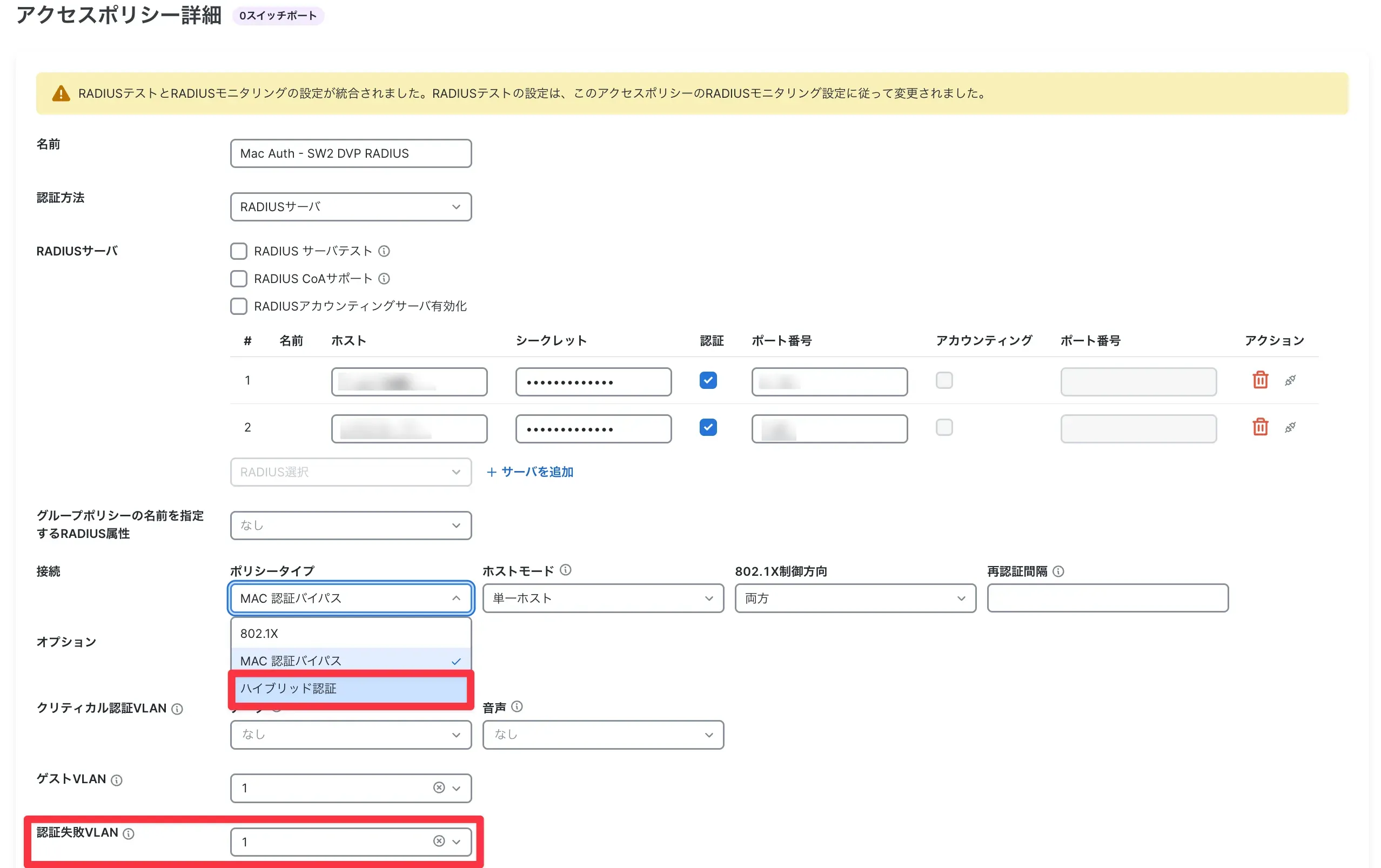

認証方式:MACアドレス認証

スイッチ内蔵の認証機能を利用する場合、MACアドレス認証のみ対応しています。また外部RADIUSサーバー(SecureW2含む)を利用する場合、802.1X認証・MACアドレス認証の順に要求し、双方失敗した場合はフォールバックVLANに割り当てるようなハイブリッド認証に対応しています。

Mist Switch

Mist スイッチ単体ではMACアドレス認証をサポートしていませんが、外部RADIUSサーバー(SecureW2含む)を利用することで実現できます。またその場合、MACアドレス認証だけでなく、802.1X認証・MACアドレス認証の順に要求するような認証方式にも対応しています。

Aruba CX Switch

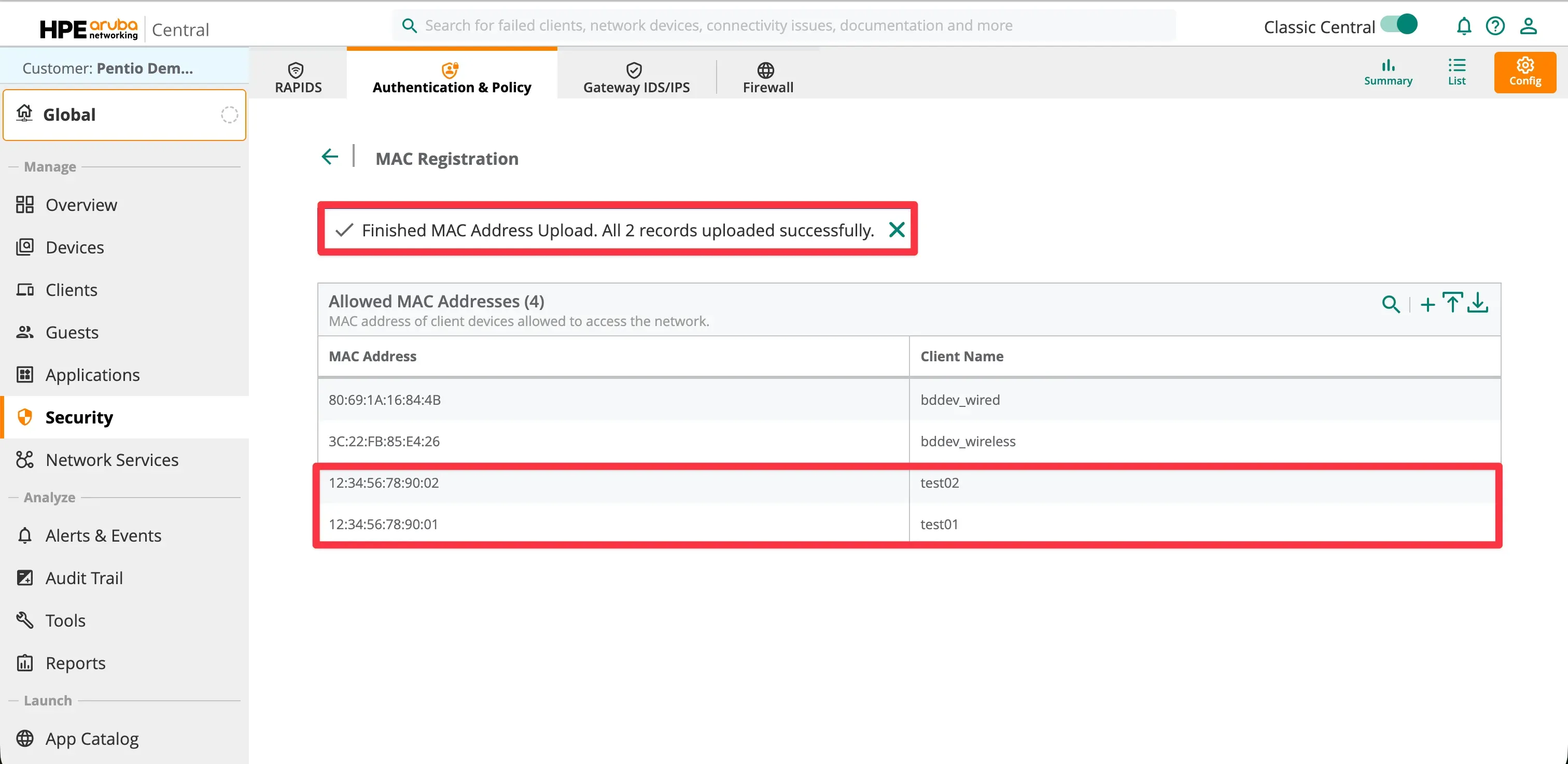

MACアドレス一括登録の可否:○(CSV利用可)

-

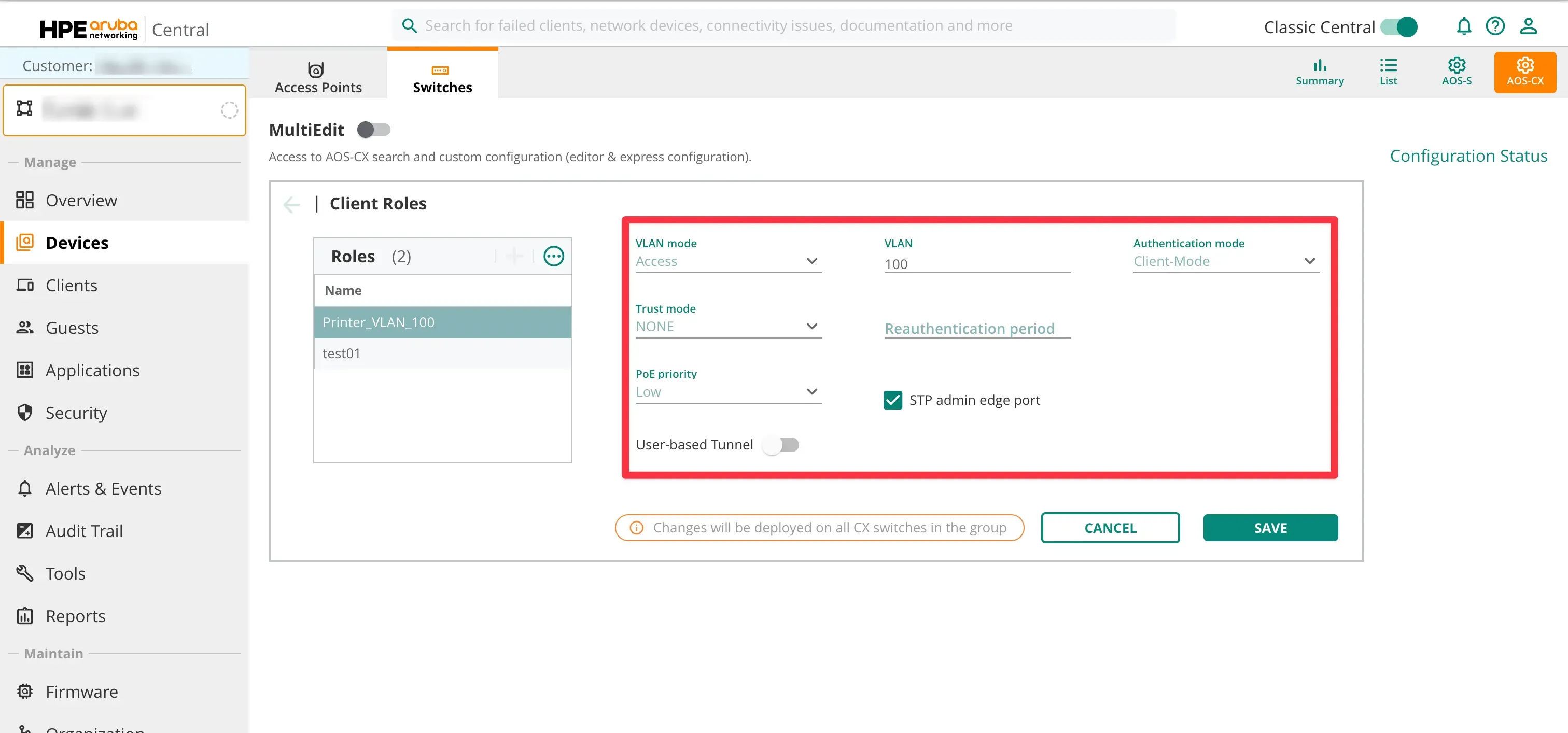

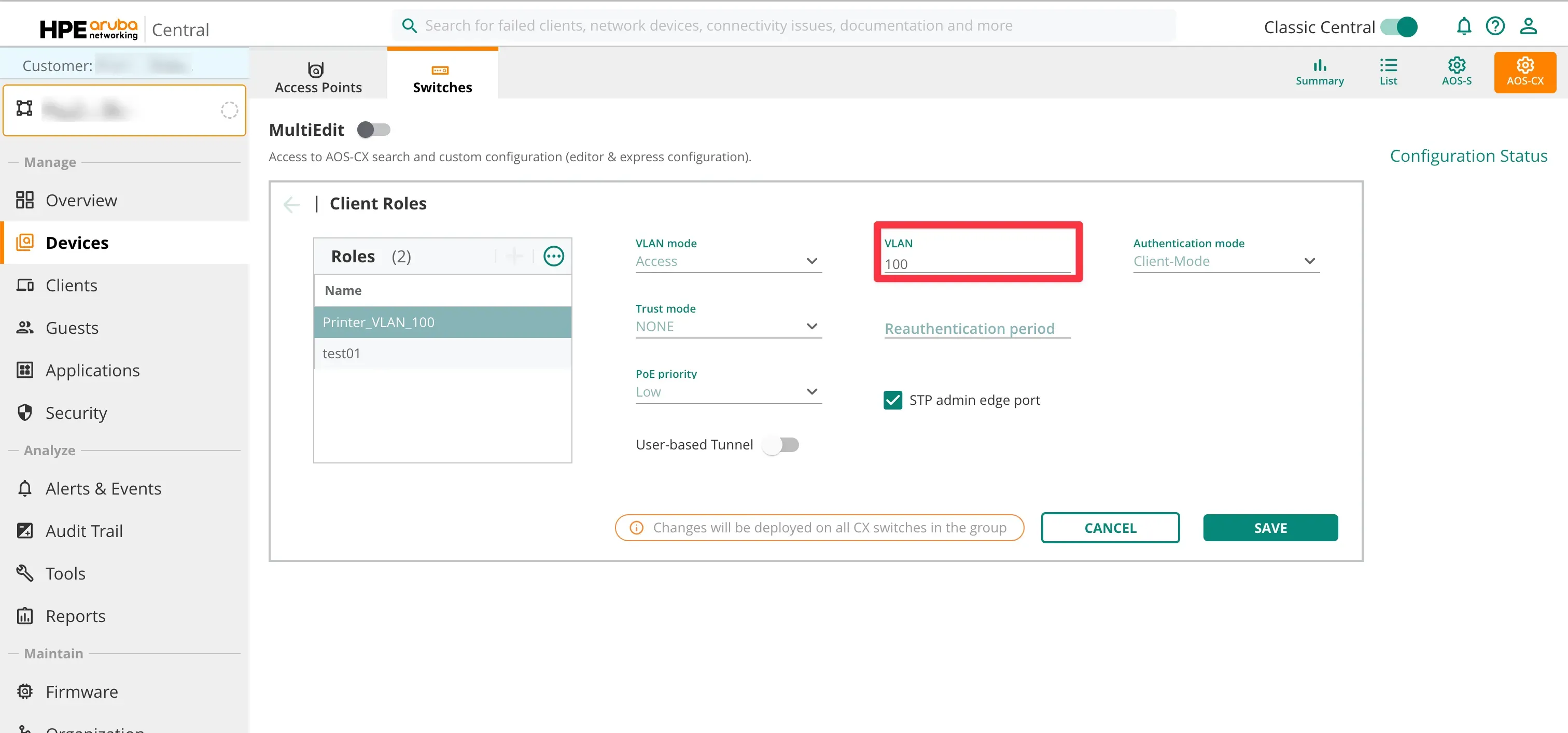

Switch > AOS-CX > Client Rolesから、以下のようにクライアントロールを作成します。

-

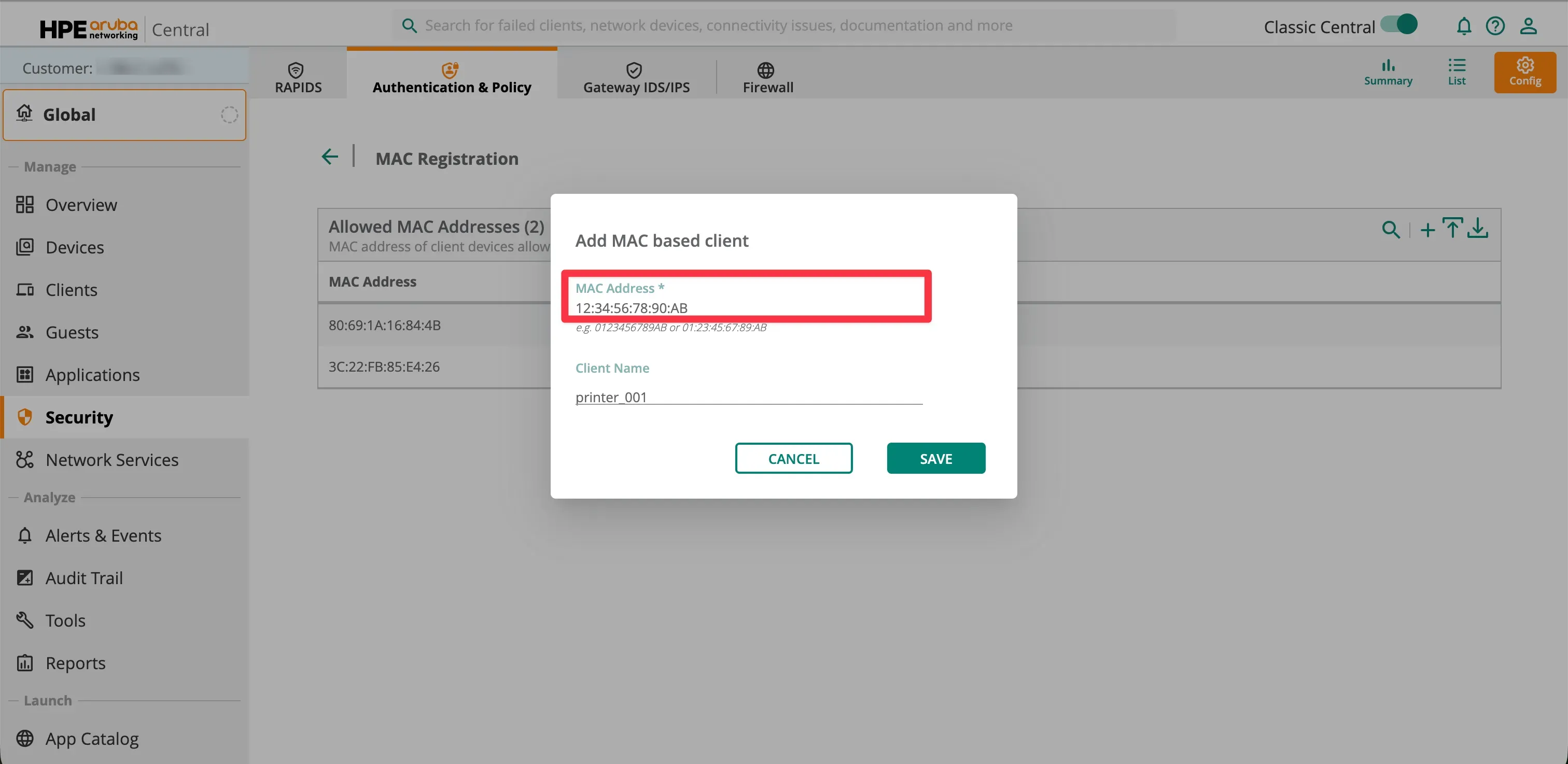

Global > Authentication & Policy > Manage MAC

Registrationから、MACアドレスを入力します。

-

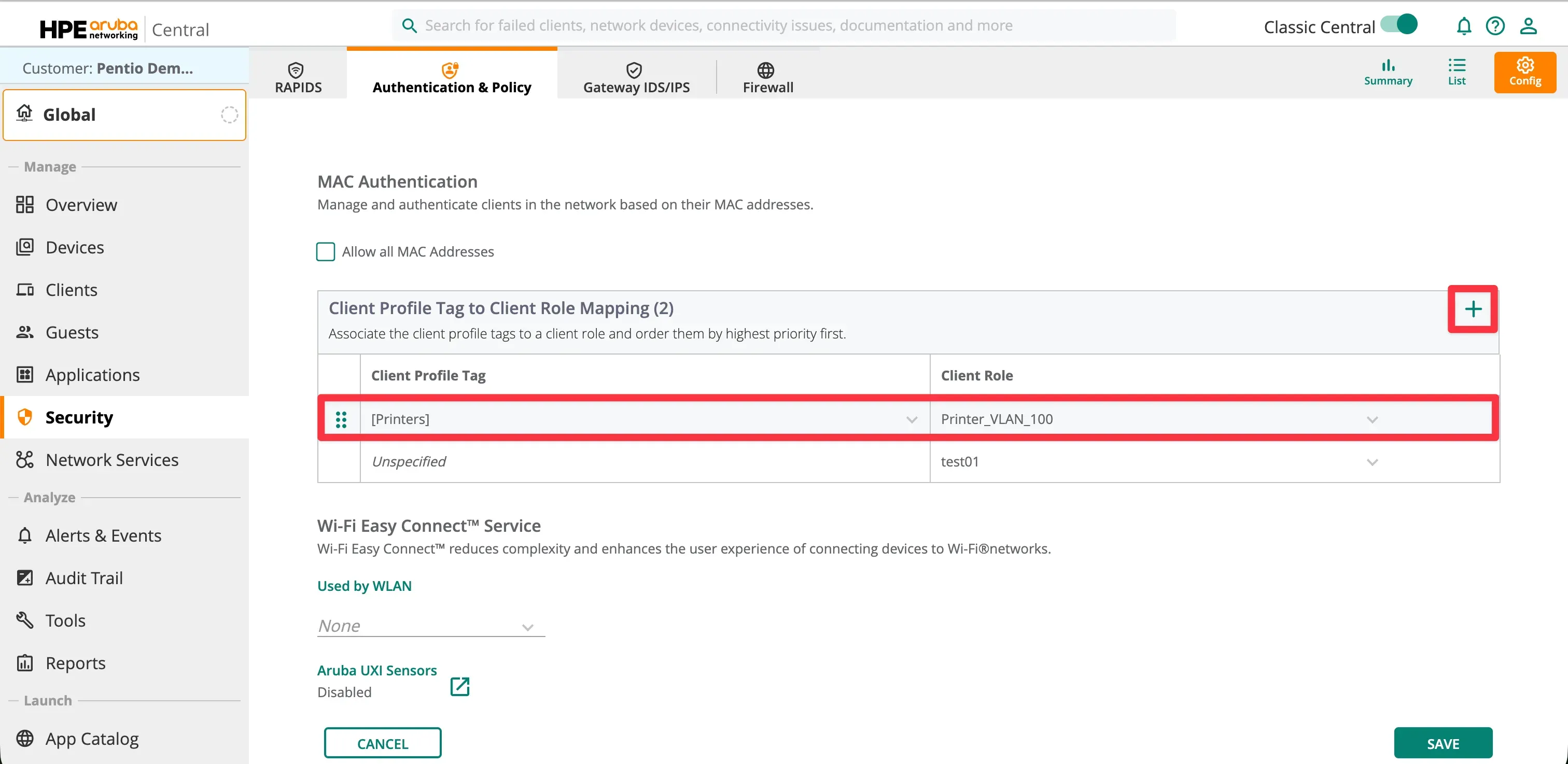

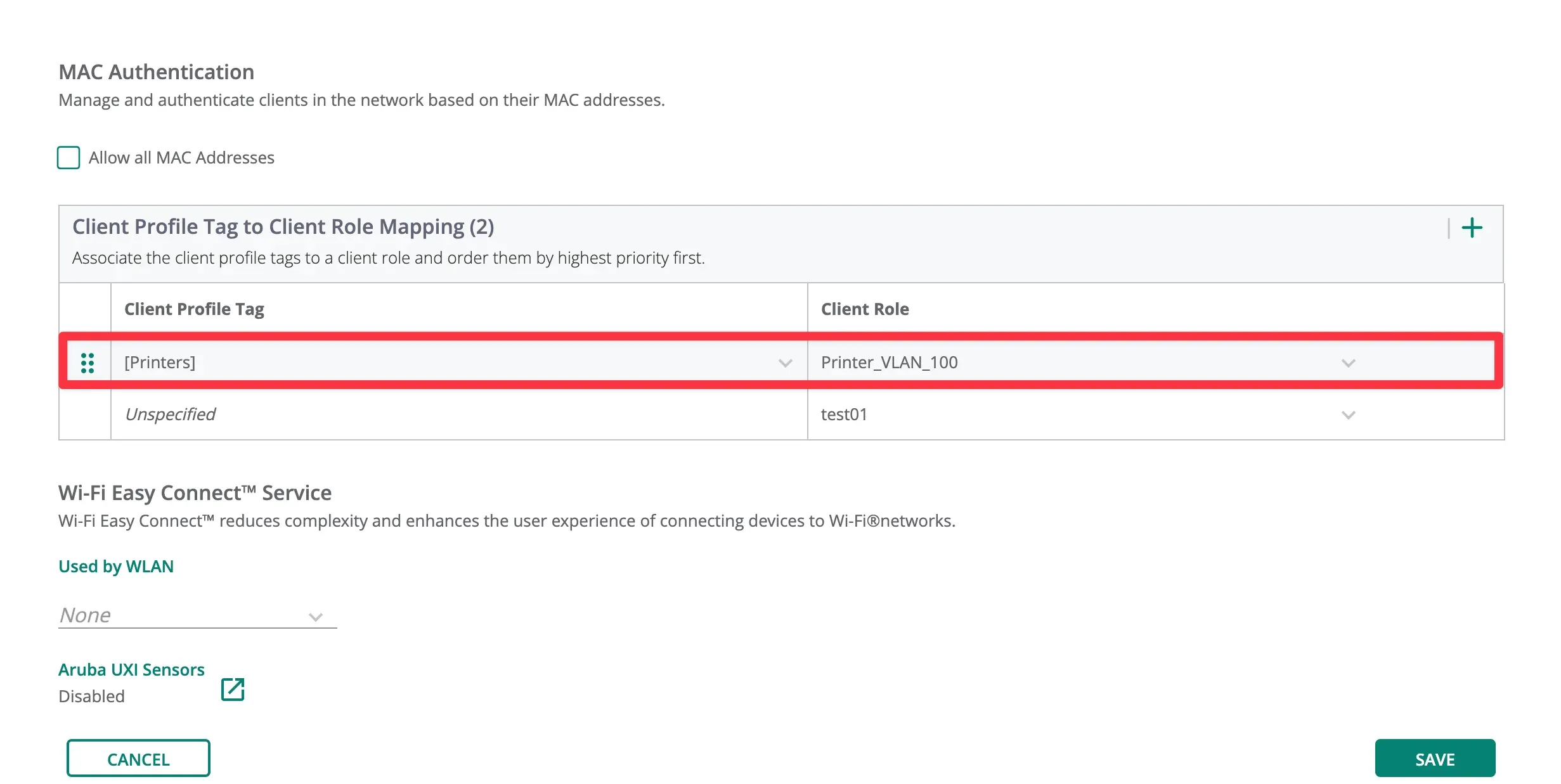

Global > Authentication & Policy > Client Profile

Tag to Client Role Mappingから、クライアントプロファイルタグとクライアントロールの割り当てを行います。今回は以下のように[Printers]に対してクライアントロールの割り当てを行なっています。

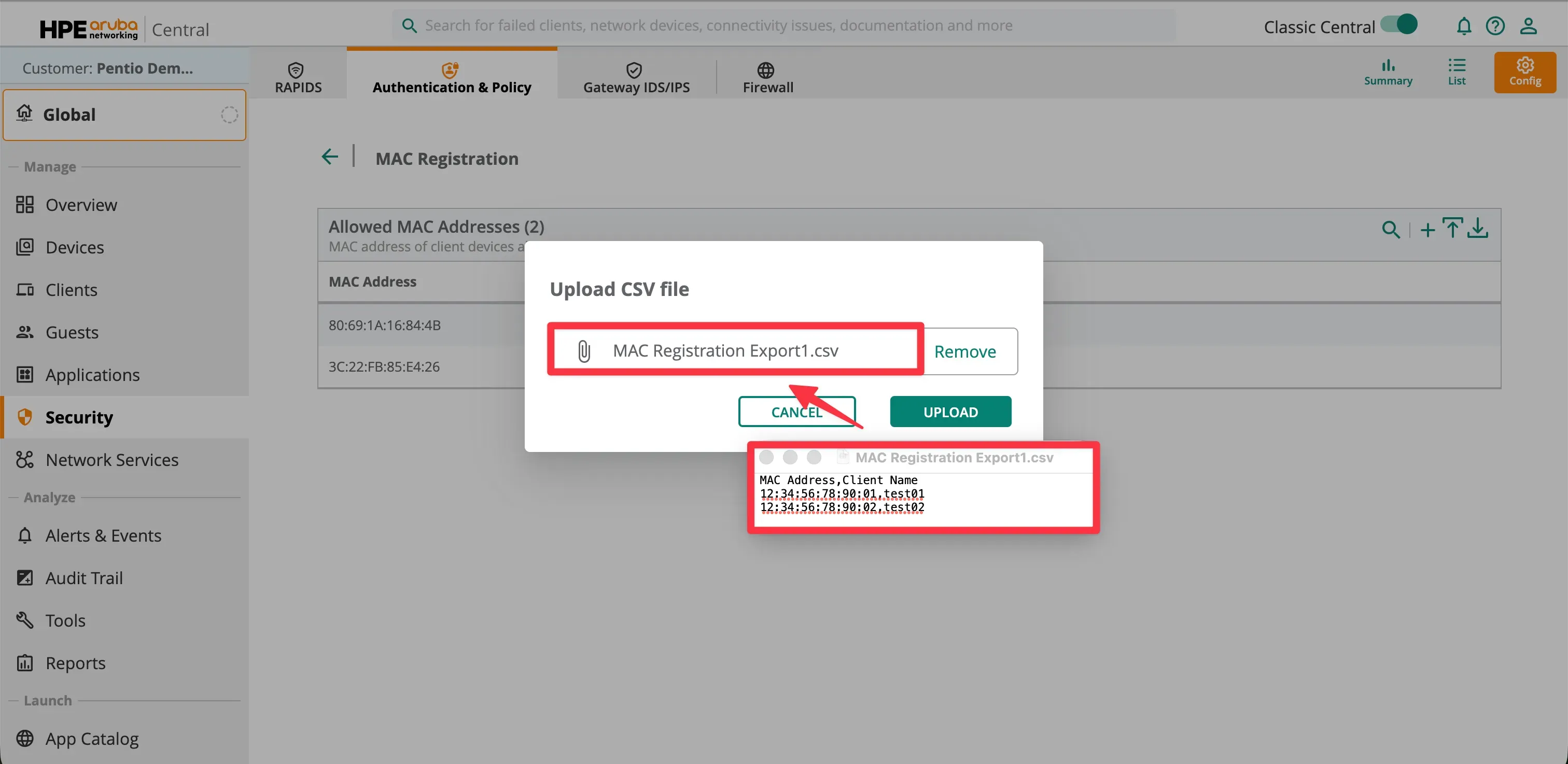

また以下のようにCSVファイルをアップロードする方法もあります。

MACアドレス管理単位:Global単位

ArubaはGlobal→Group→Site→Deviceというような階層構造で管理されており、MACアドレスはGlobal単位で管理されます。そのため1度登録したMACアドレスは全ネットワークで利用可能です。一方でGlobalにMACアドレスが集約されてしまうことから、そのデバイスがどこのものなのか・どのような用途なのか判別することができません。

グループポリシー割り当て:△(プロファイルタグごとに割り当て可能)

プロファイルタグごとにクライアントロールを割り当てることができます。ArubaはMACアドレスのベンダー情報、DHCPフィンガープリント等から、そのデバイスに対してタグ付け(例: Printers, Computers & Servers, Mobile Devices, IoTなど)を行います。このタグに対してクライアントロールを割り当てることができます。

VLAN設定:△(クライアントロールごとに設定可能)

以下のようにクライアントロールに対してVLANを設定することが可能です。

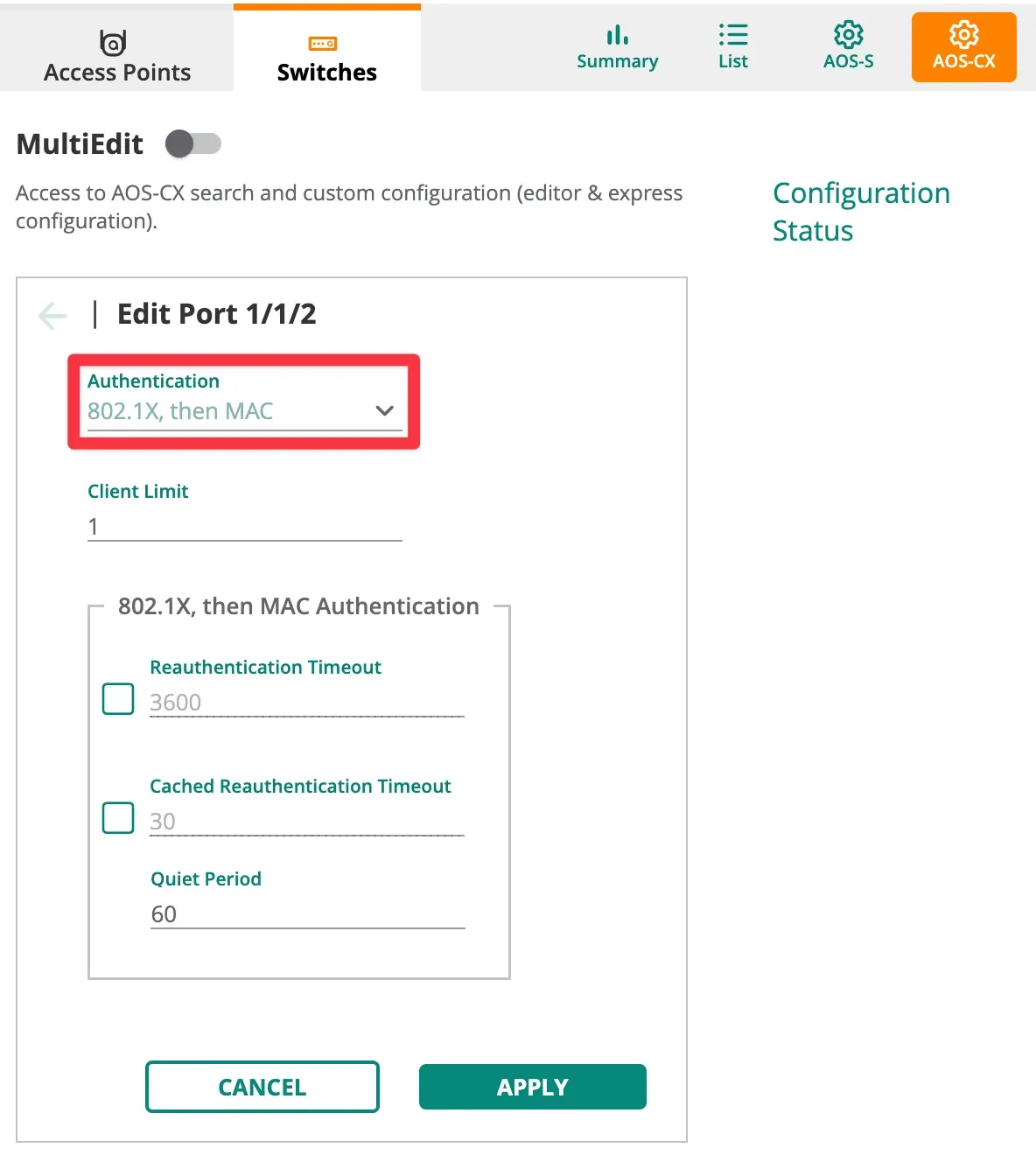

認証方式:MACアドレス認証、802.1X + MACアドレス

MACアドレス認証に対応しています。また最初に802.1X認証を要求し、失敗した場合MACアドレス認証を要求するような認証方式にも対応しています。

SecureW2 クラウドRADIUSを利用したMACアドレス認証

続いて、弊社が提供するSecureW2 クラウドRADIUSを利用したMACアドレス認証についても、同様の項目で比較します。

クラウドRADIUS

クラウドRADIUS(Cloud

Radius)とは、クラウド型で提供されているRADIUSサービスのことを指します。SecureW2の提供するクラウドRADIUSは、無線LAN機器認証で利用するEAP-TLS証明書や、VPN機器認証で利用するSSL証明書に、相互の認証判定を提供します。詳しくは

クラウドRADIUS紹介ページ

をご覧ください。

ペンティオでは、Cisco Meraki、Juniper Mist、Aruba、

Extreme Networks、Ubiquiti UniFi、ACERA、

YAMAHA、FortiAP Wi-Fi、 Panasonic AIRRECT、

BUFFALO AirStation Pro

などの各種無線APとSecureW2の連携を検証しております。

SecureW2検証・設定手順一覧

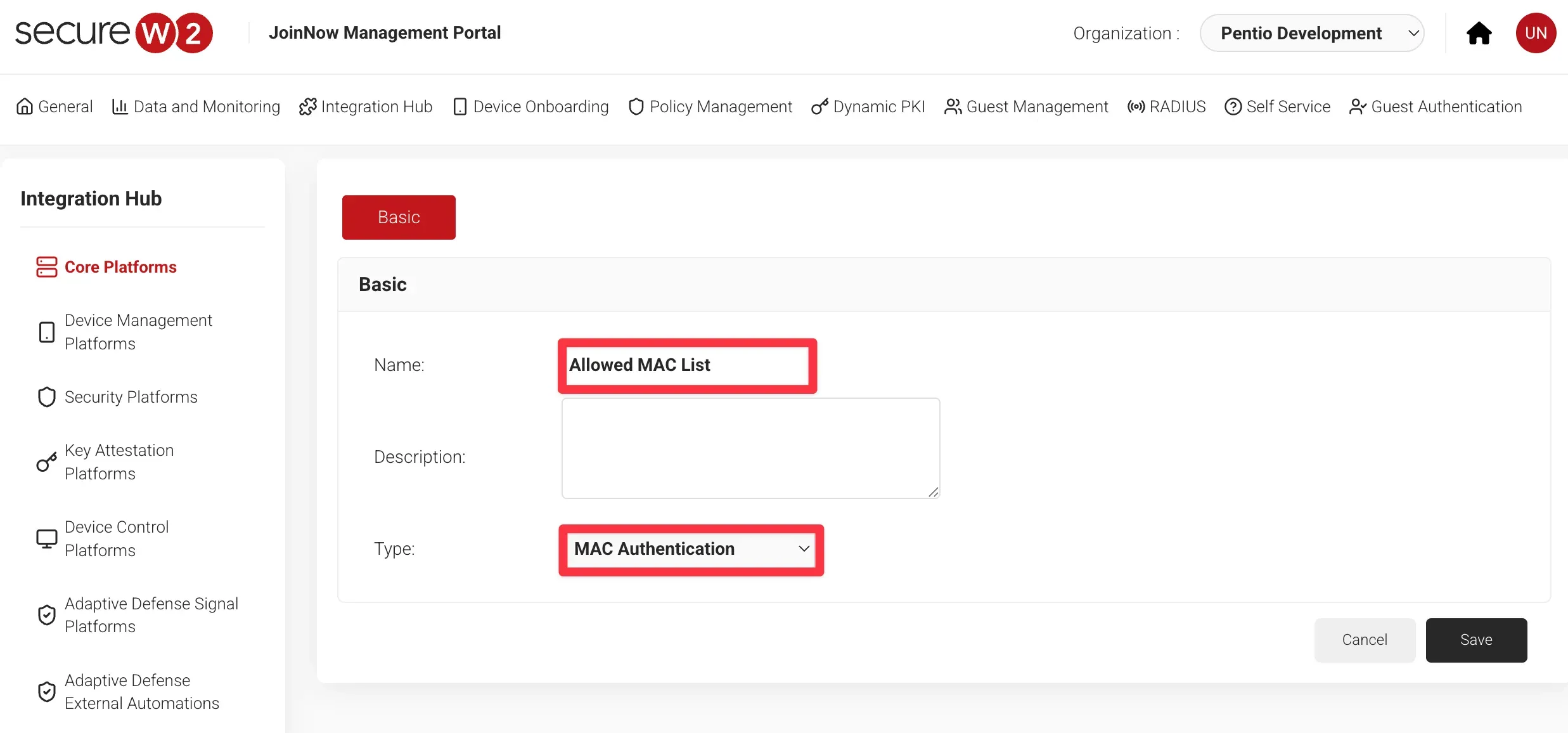

MACアドレス一括登録の可否:○(CSV、API利用可)

-

SecureW2管理ポータル画面 > Integration Hub > Core Platformsを作成します。

-

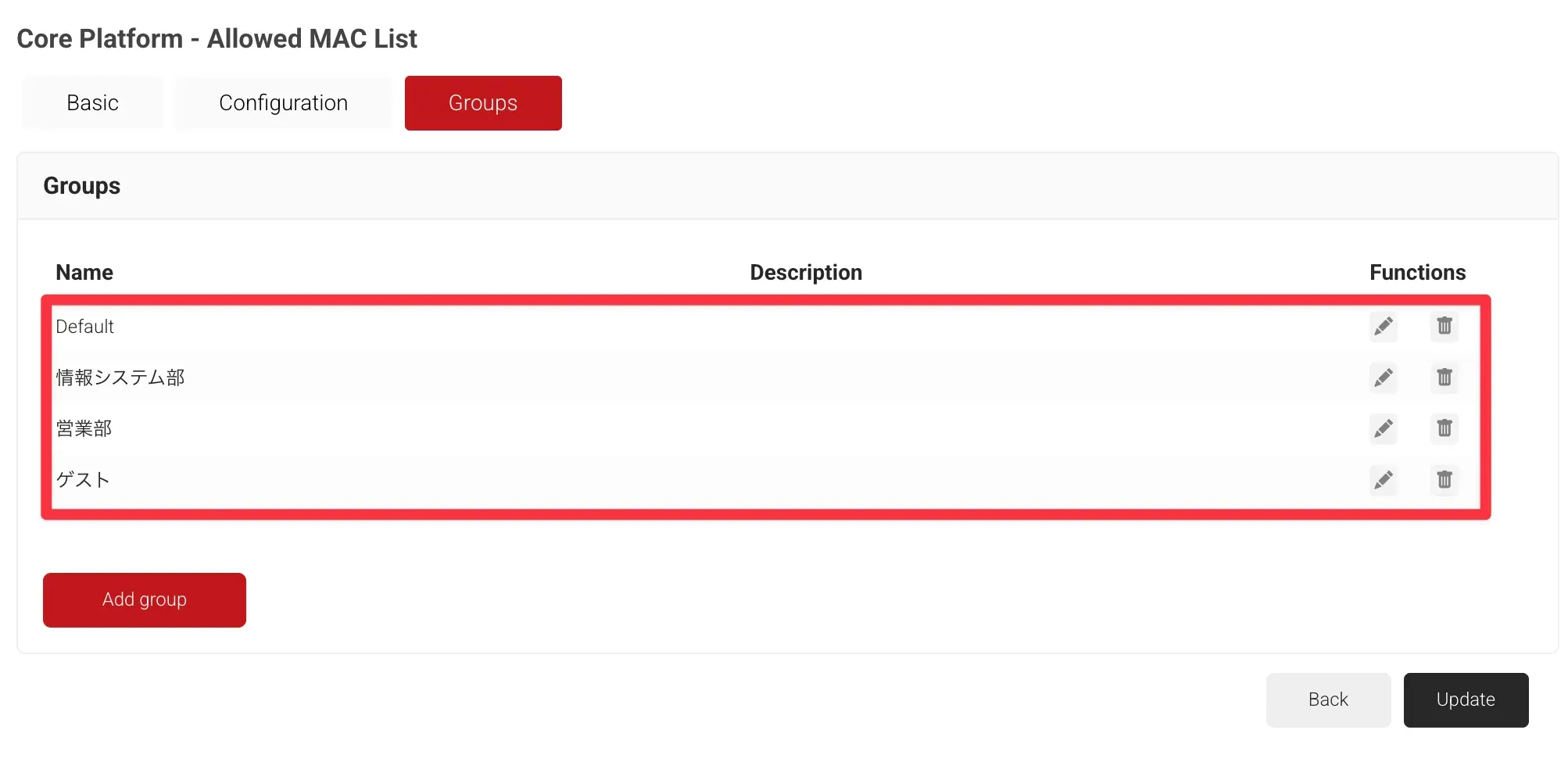

GroupタブからAdd Groupをクリックし、任意のグループを作成します。今回は以下のように作成しました。

-

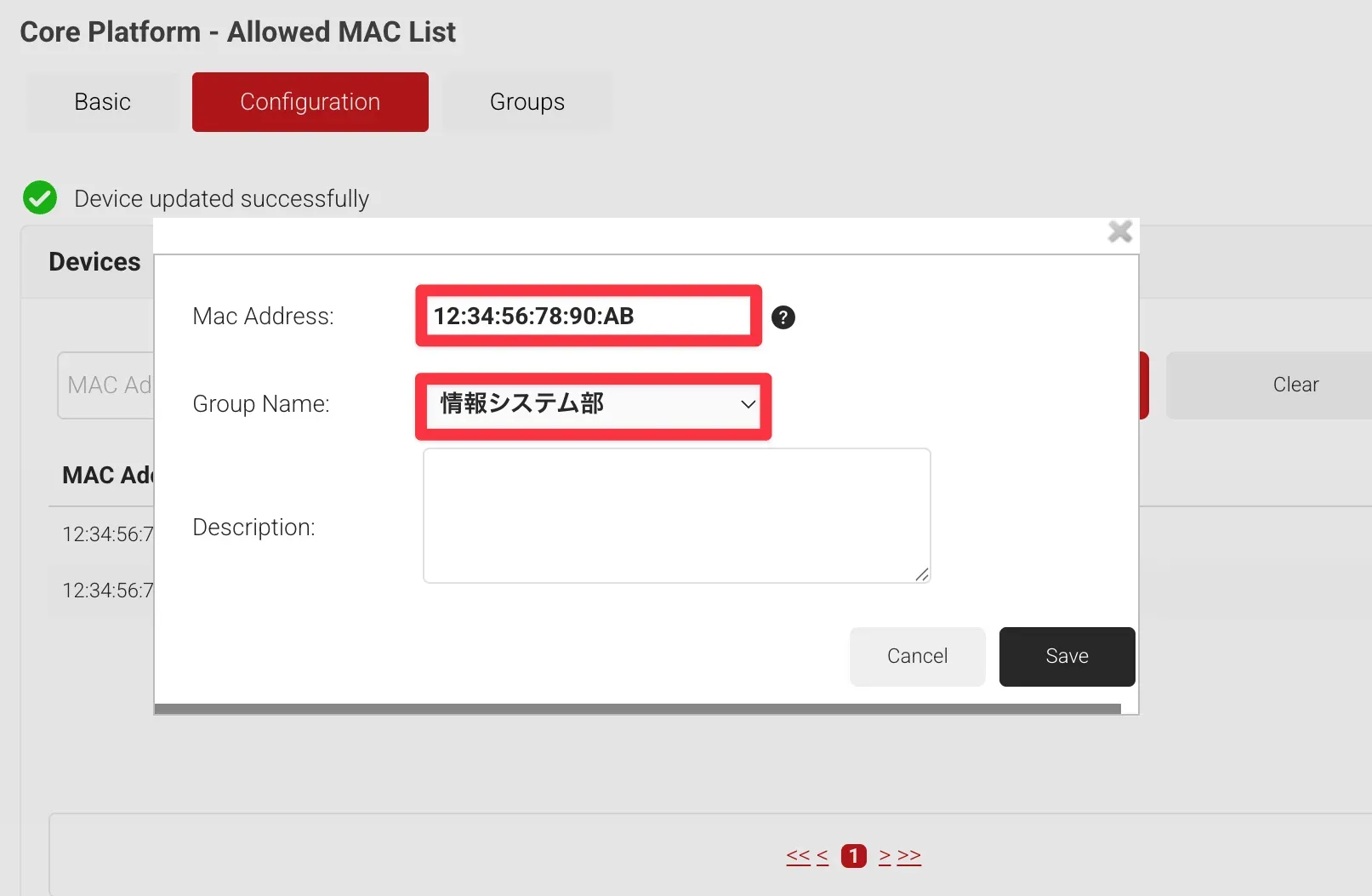

ConfigurationタブからAdd Deviceをクリックし、MACアドレスと対応するグループを入力します。これにより単一のMACアドレスまたは複数のMACアドレスに対して直接グループ名を登録することができます。

-

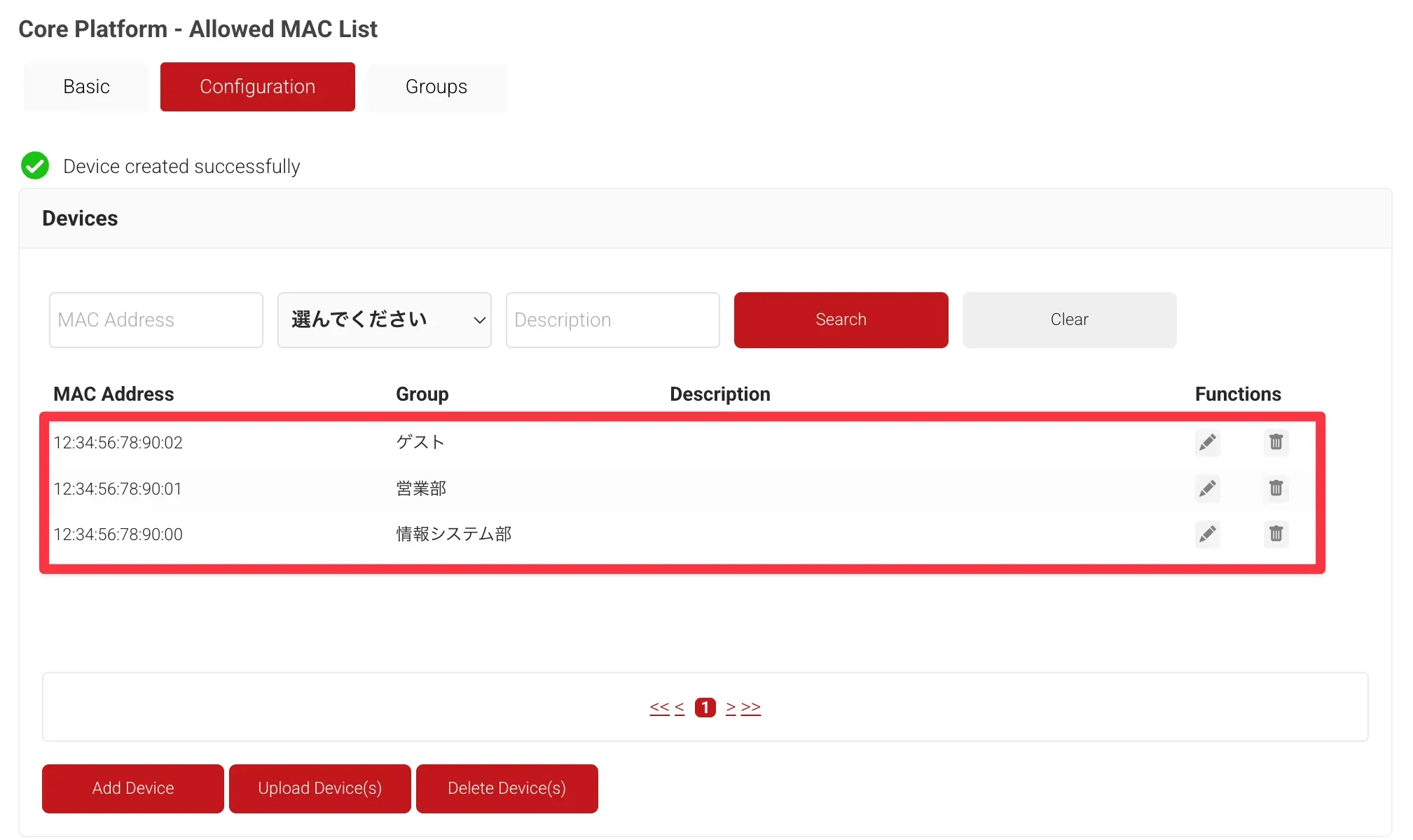

以下のようにMACアドレスと対応するグループを登録しました。

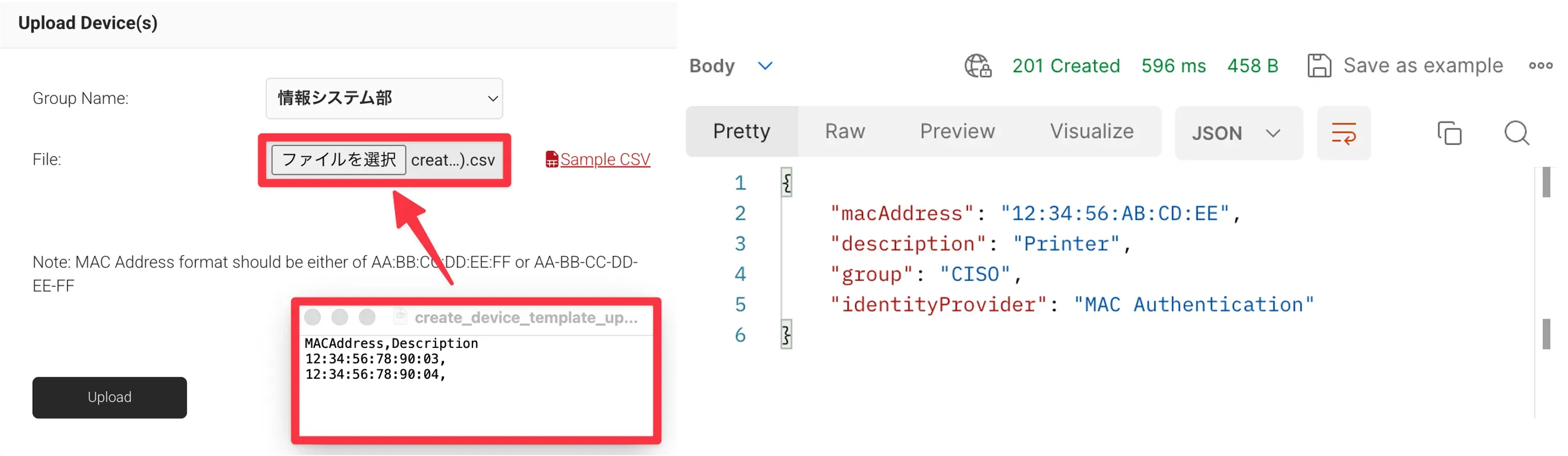

また上記以外にも、CSVファイルをアップロードする方法やAPIのPOSTを利用する方法もあります。

MACアドレス管理単位:-

SecureW2はAP・スイッチの境目なくMACアドレスを管理することができます。通常、スイッチ内蔵の認証機能を利用する場合、利用しているネットワーク機器の管理基盤上でしかMACアドレスを管理することができません。そのため無線・有線LANの両方でMACアドレス認証を設定している場合、AP・スイッチ管理基盤のDBにそれぞれ登録する必要があり、大量のデバイスを管理するのは困難です。しかしながらSecureW2ではこれらの管理を一元化できます。

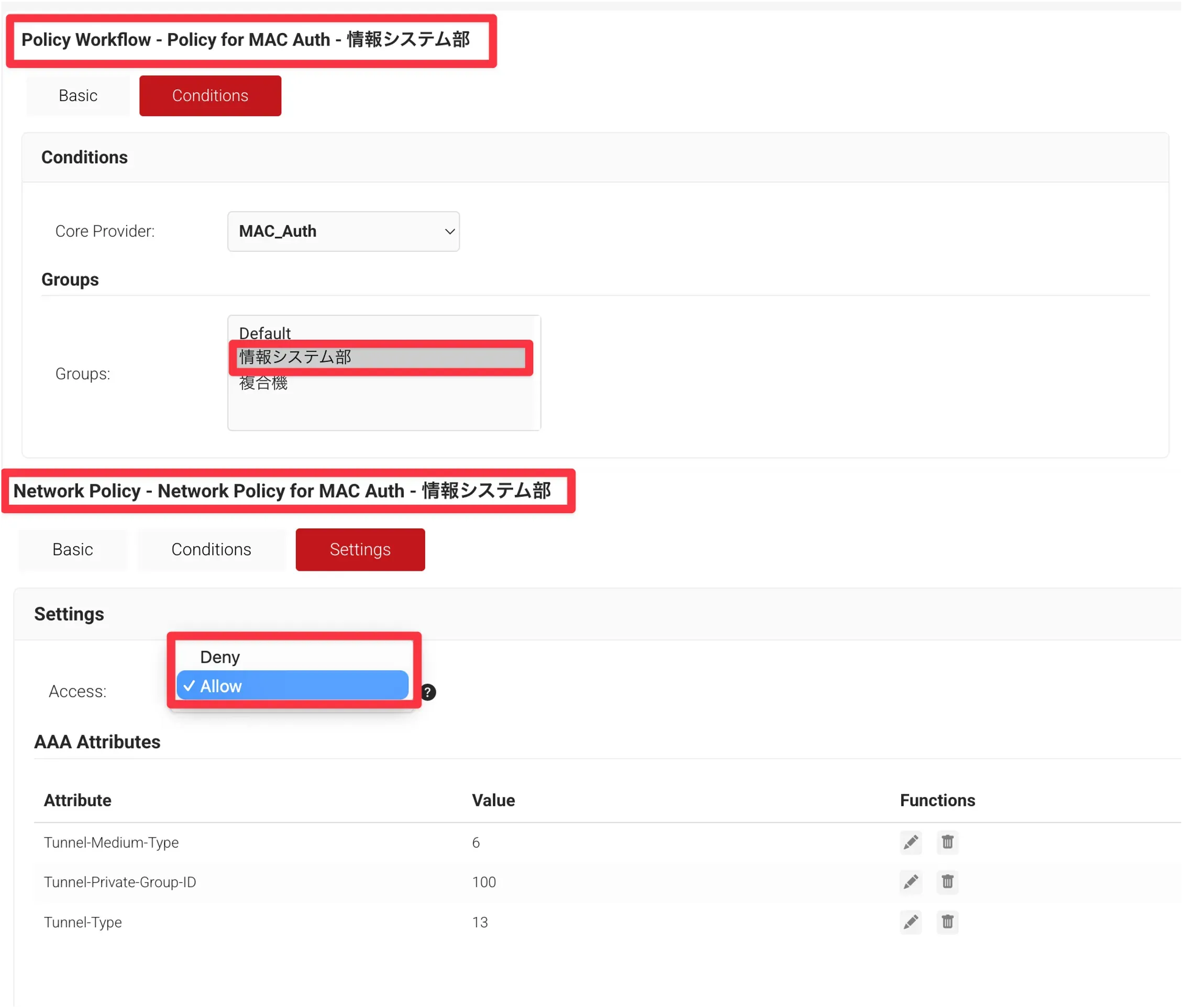

グループポリシー割り当て:○

以下のように、作成したグループに対してポリシーを割り当てることができます。これによりデバイス単位でネットワーク制御を設定することができます。

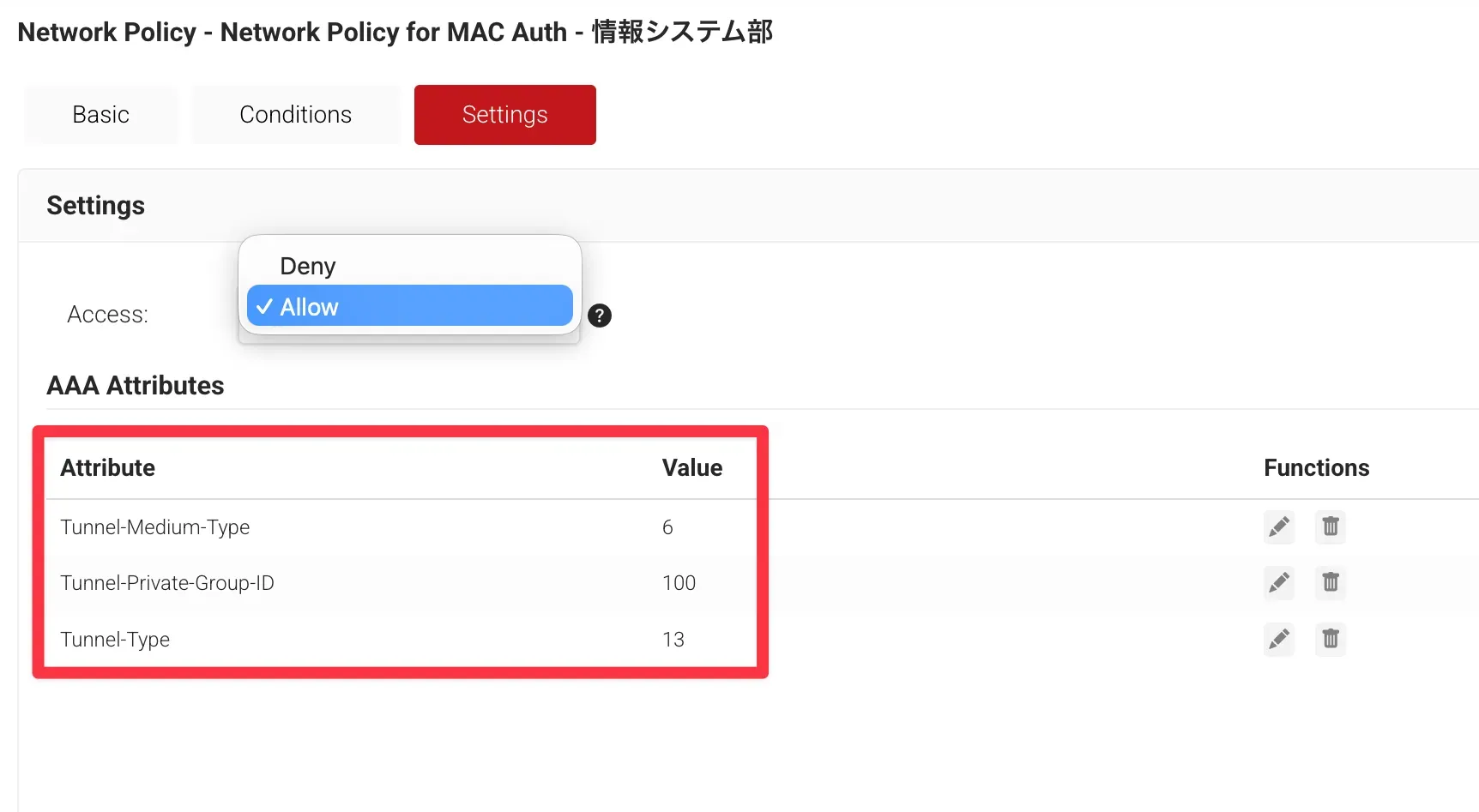

VLAN設定:○

以下のようにグループポリシーに対してRADIUS属性(VLAN IDなど)を割り当てることができます。

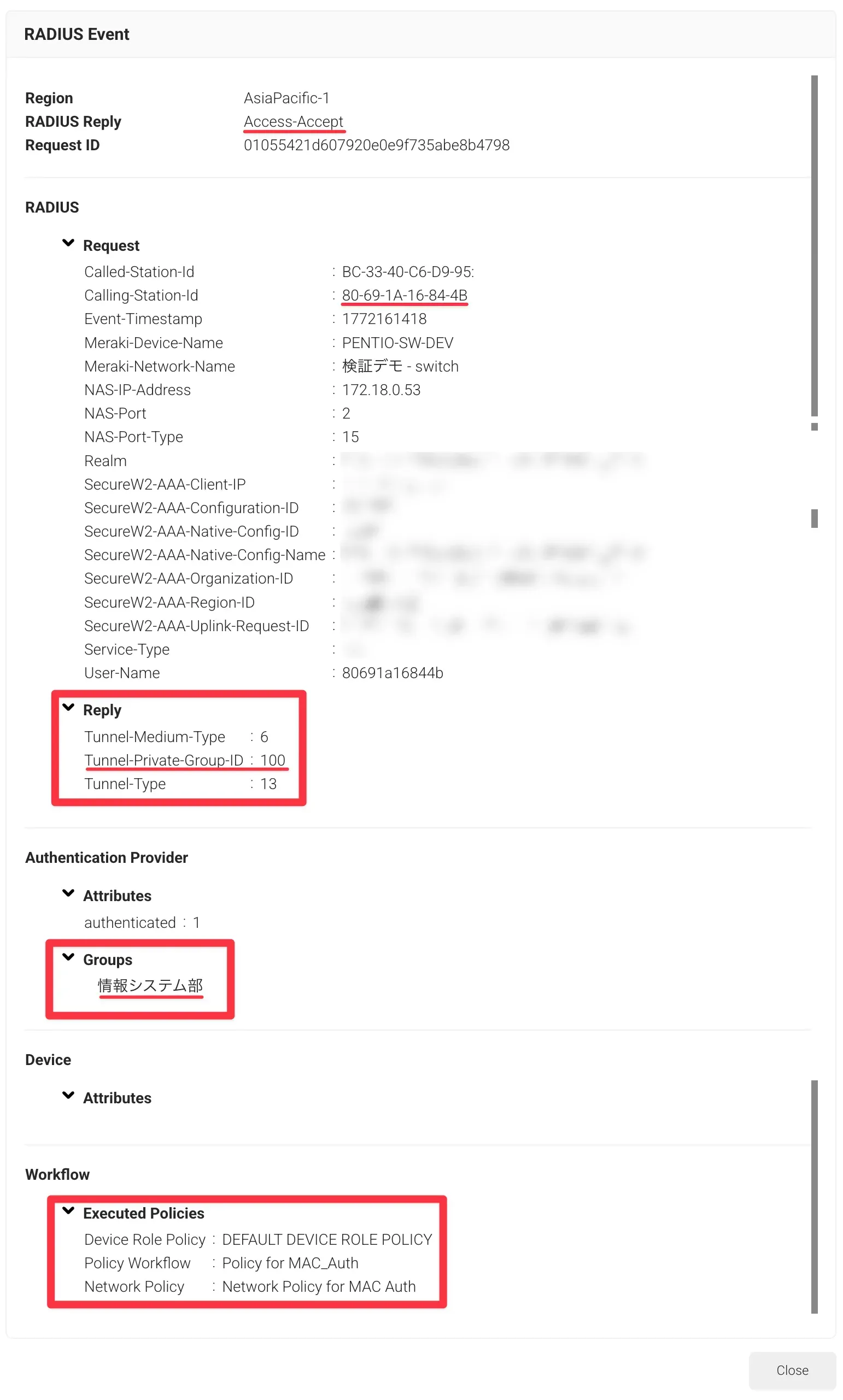

取得可能なイベント情報

MACアドレス認証時、以下のようにクライアントMACアドレスやネットワーク名・機器名・ポート番号、所属グループ、VLAN情報などがイベントとして取得できます。またSecureW2 RADIUSサーバーを利用した802.1X認証も運用している場合、認証にかかるイベントを一元化することができます。

おわりに

本記事ではCisco Meraki MS120シリーズ、Juniper Mist EX4000シリーズ、HPE Aruba Networking CX6000シリーズ内蔵の認証機能を利用したMACアドレス認証について比較しました。

Merakiはシンプルに設定できるものの、MACアドレスをポート単位で登録・管理する必要があるため、端末数・拠点・スイッチが増えると運用負荷が高くなりやすいといえます。Mistは単体でのMACアドレス認証には対応しておらず、SecureW2含む外部RADIUSサーバーの利用が必要になります。最後に、ArubaはMACアドレスをCSVから登録できるため数百台規模の端末管理も可能です。一方でGlobal単位でMACアドレスを管理することからその端末がどこのものなのか・どのような用途なのか判断するのが難しく、また端末単位でのVLAN割り当てができないというデメリットもあります。

ここでSecureW2は上記スイッチ内蔵の認証機能と比較して以下のようなメリットがあります。

- MACアドレス登録・管理の効率化:

- 手作業による個別登録の負担を減らせるため、端末数が多い環境や変更作業が頻繁に発生する場合に適しています

- グループ単位での柔軟なポリシー・VLAN割り当て:

- 端末の種類や用途、利用・設置場所ごとにアクセス制御を行えるため、拠点や部門をまたいだ運用に対応しやすいです

- スイッチポート設定の共通化:

- 一般的な有線LANでは、ポートごとに認証方式やVLAN IDが異なるため、個別設定が必要になります。その結果、認証方式×VLAN ID×MACアドレスの組み合わせ数だけアクセスポリシーが必要となり、管理が複雑化します。一方、外部RADIUSサーバーを利用することで、スイッチポート側の設定を共通化しやすくなり、多くのポートを同一ポリシーで運用できます。

- 認証方式の拡張:

- 外部RADIUSサーバーを利用することで、スイッチ内蔵機能だけでは難しい認証フローを新たに実現できます。例えばMerakiでは、802.1X認証を先に試行し、失敗した場合にMACアドレス認証へ移行し、それでも認証できない端末はフォールバックVLANへ割り当てるなどのフローが可能になります。またMistやArubaでも、外部RADIUSサーバーと組み合わせることで、MACアドレス認証に加え、802.1X認証を優先してからMACアドレス認証を行うなどの構成に対応できます。

- 802.1X認証も併せて運用する場合:

- 認証方式が混在する環境でも、ポリシー・イベントログを一元化できることから、管理・運用・トラブルシュートを効率化できます

MACアドレス認証を現在検討している方、また上記スイッチをご利用中でMACアドレス認証の運用負荷や管理の煩雑さに課題を感じている方は、SecureW2の導入を有力な選択肢として検討してみてはいかがでしょうか。